Come eliminare i file da un PC rubato

Il computer con cui stai leggendo queste righe e in cui tieni memorizzati documenti e file privati potrebbe esserti sottratto da un momento all'altro e i tuoi dati sensibili finire nelle mani di qualche malintenzionato. Un vecchio detto recita “prevenire è meglio che curare” e la soluzione a tutti i mali è usare un antifurto ad hoc grazie al quale poter anche eliminare i file da un PC rubato in caso di necessità.

Come dici? La cosa sembra essere interessante e vorresti dunque saperne di più? Molto bene. Allora fa' così: prenditi qualche minuto di tempo libero tutto per te, posizionati bello comodo e leggi questa mia guida tutta incentrata sull'argomento. Ne vedremo delle belle, te lo assicuro. Con questo mio tutorial di oggi provvederò infatti a indicarti, in maniera semplice ma al tempo stesso dettagliata, quali strumenti e servizi hai dalla tua per assolvere al meglio allo scopo in questione.

Ah, quasi dimenticavo: prima che tu possa spaventarti e pensare a chissà cosa, ci tengo a farti presente sin da subito che, al contrario delle apparenze, non dovrai fare nulla di particolarmente complicato. Tutti gli strumenti che trovi indicati ed esplicati qui di seguito possono infatti essere utilizzati senza difficoltà anche da parte di chi, un po' come te, non si reputa propriamente un grande esperto in fatto di nuove tecnologie. Ora però basta chiacchierare e mettiamoci all'opra. Ti auguro, come mio solito, buona lettura e ti faccio un grande, anzi un grandissimo in bocca al lupo per tutto.

Indice

Come eliminare i file da un PC rubato: Windows

Per iniziare, vediamo come cancellare i file da un computer dotato di sistema operativo Windows o, quantomeno, come impedire l'accesso agli stessi, andando ad applicare un blocco schermo efficace. A seconda delle tue esigenze, puoi operare usando lo strumento “di serie” progettato da Microsoft, denominato Trova il mio dispositivo, oppure un software di terze parti che risponde al nome di Prey. Di seguito mi appresto a fornirti tutti i dettagli della questione.

Trova il mio dispositivo

Se possiedi un computer dotato di Windows 10 oppure di Windows 11, puoi provare a impedire l'accesso ai file presenti su di esso mediante il servizio Trova il mio dispositivo. Se non ne avessi mai sentito parlare, si tratta della soluzione pensata da Microsoft per proteggere l'integrità di PC e tablet dotati di Windows, andando a bloccarne lo schermo da remoto e disabilitarne l'accesso da parte di utenti locali.

Nel momento in cui scrivo, Trova il mio dispositivo non consente di cancellare il contenuto della memoria; tuttavia, se il disco del computer è stato cifrato con sistema BitLocker, risulterà comunque impossibile visualizzare i file presenti al suo interno, a meno di non conoscerne la chiave di decifratura (o di accedere con l'account Microsoft collegato).

Per poter bloccare Windows tramite Trova il mio dispositivo, è indispensabile che la caratteristica omonima risulti preventivamente abilitata; inoltre, il PC/tablet deve essere acceso, collegato a Internet e associato a un account Microsoft dotato di privilegi amministrativi, del quale si conoscono le credenziali.

Se stai leggendo questa guida a scopo preventivo e vuoi verificare che Trova il mio dispositivo risulti abilitato sul PC/tablet, apri innanzitutto le Impostazioni di Windows, premendo sul simbolo dell'ingranaggio residente nel menu Start; una volta lì, accedi alle sezioni Privacy & Sicurezza > Trova il mio dispositivo (su Windows 11) o Aggiornamento e sicurezza > Trova il mio dispositivo (su Windows 10) e accertati che la levetta corrispondente all'opzione dedicata si trovi in posizione Attivo, altrimenti provvedi a spostarla tu.

Una volta configurato in maniera corretta il servizio, potrai localizzare il tuo dispositivo su mappa, ed eventualmente bloccarlo, da qualsiasi browser: collegati alla pagina dedicata alla gestione degli account Microsoft e, quando richiesto, effettua l'accesso all'account Microsoft associato al device di tuo interesse.

In seguito, premi sulla voce Dispositivi (oppure sul simbolo del computer) residente sulla sinistra, individua il PC/tablet di tuo interesse nella lista che compare sullo schermo e premi sulla voce Trova il mio dispositivo, posta in sua corrispondenza. Nel giro di qualche istante, la posizione del computer dovrebbe comparire sulla mappa, a patto che i servizi di localizzazione risultino abilitati; in caso contrario, puoi avviare al volo la localizzazione del dispositivo, premendo sul pulsante Attiva.

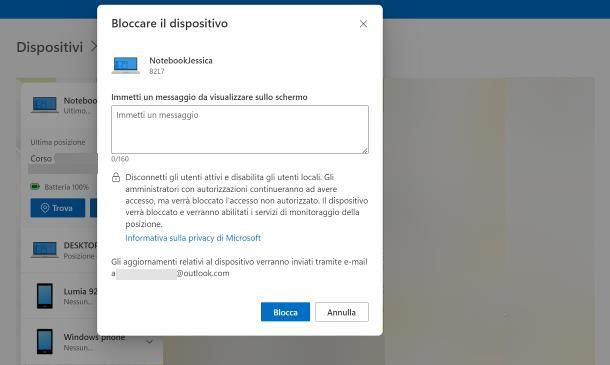

Qualora volessi immediatamente bloccare il computer, andando a disconnettere tutti gli utenti attivi e a disabilitare quelli muniti di solo accesso locale, premi sul pulsante Blocca e, se lo desideri, immetti un messaggio da visualizzare sullo schermo del dispositivo; per finire, premi nuovamente sul pulsante Blocca e il gioco è fatto!

A partire da questo momento, lo schermo del computer smarrito verrà bloccato, i dati su disco non potranno più essere visualizzati e inizierai a ricevere, presso l'indirizzo email associato all'account Microsoft, gli aggiornamenti relativi allo stato e alla posizione del dispositivo: a seguito dell'operazione di blocco, infatti, i servizi di monitoraggio della posizione verranno attivati automaticamente.

Prey

Una tra le migliori soluzioni di terze parti che consente di cancellare interamente la memoria di un computer, senza accedervi fisicamente, è Prey. Si tratta di un servizio gratuito compatibile con Windows, Mac e Linux (oltre che con tutte le più diffuse piattaforme mobile, ma in questo caso specifico la cosa non dovrebbe essere per te rilevante), il quale consente di geolocalizzare a costo il proprio computer a intervalli di tempo regolari e di ottenere una serie di report direttamente tramite email.

Il programma in questione, se configurato in maniera opportuna, consente altresì di cancellare i dati da remoto in caso di smarrimento del computer; per ottenere questa funzionalità, bisogna però attivare uno tra i piani a pagamento che prevedono la funzione di ripristino (ad es. Protection Plan o Ful Suite Plan), con prezzi a partire da 99,99 dollari/anno per proteggere 5 dispositivi.

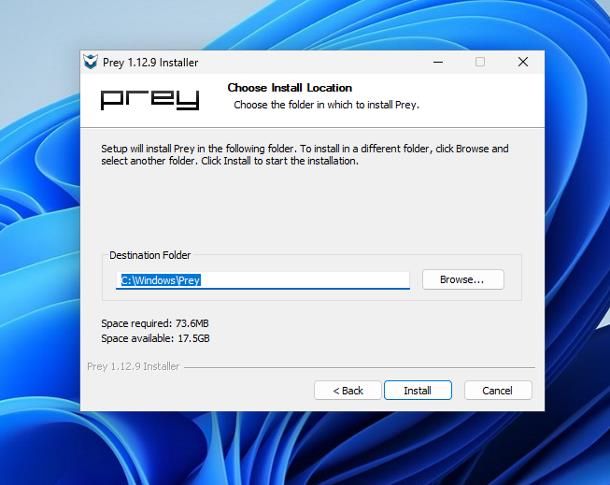

Chiarito ciò, per ottenere il programma, collegati a questo sito Web e clicca sul pulsante Windows 64-Bit, se impieghi un'edizione di Windows a 64 bit, oppure Windows 32-Bit se, invece, il tuo sistema operativo è a 32 bit. A download completato, esegui il file exe ottenuto e clicca sui pulsanti Sì, Next, I Agree, Install e Finish, per ultimare il setup del programma.

Durante la procedura, potrebbe esserti richiesto di scaricare il componente .NET Framework di Microsoft, indispensabile affinché tutti gli aspetti di Prey possano funzionare in maniera corretta: qualora ciò dovesse succedere, acconsenti pure all'installazione del software di cui sopra, rispondendo in maniera affermativa all'avviso che compare sullo schermo.

A setup completato, dovrebbe aprirsi automaticamente una nuova schermata del browser di sistema, contenente la pagina di configurazione di Prey; quando ciò avviene, fai clic sulla voce Create a Prey account, compila il modulo che ti viene proposto con le informazioni richieste (nome, email e password) e, dopo aver selezionato le caselle poste accanto alle voci I confirm that I am over 16 years old e I have read and accept the Terms & Conditions and the Privacy Policy, fai clic sul pulsante SIgn Up, per creare il nuovo account.

Completata quest'ultima operazione, entra nella casella email che hai specificato poc'anzi, apri l'email ricevuta da Prey e clicca sulla voce Activate my account, così da rendere operativo il profilo appena creato e attivare la protezione per il computer. In qualche caso, potrebbe esserti richiesto di abilitare permessi aggiuntivi, che puoi accordare tranquillamente rispondendo in maniera affermativa alle varie finestre che compaiono.

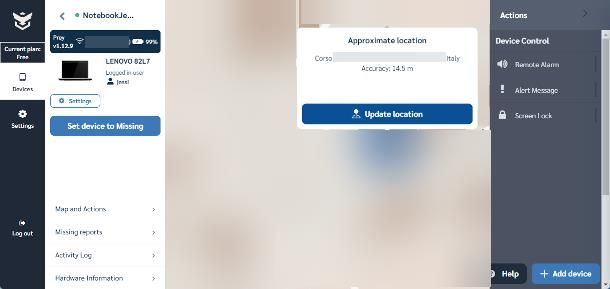

Una volta completata la configurazione iniziale di Prey, puoi procedere con la localizzazione del dispositivo (e l'eventuale cancellazione dei dati in memoria) da qualsiasi browser per computer, smartphone e tablet: collegati dunque alla pagina di gestione dei device, digita l'indirizzo email usato in precedenza per creare l'account e, quando richiesto, fornisci la relativa password.

Ad accesso completato, premi sul nome del computer di tuo interesse (su smartphone e tablet, potresti dover fare tap sul simbolo ☰ situato in alto a sinistra e poi sul pulsante Devices, per renderlo visibile) e, se vuoi limitarti alla sola localizzazione del dispositivo, attendi che la relativa posizione compaia sulla mappa; per bloccare lo schermo, premi sul pulsante Screen Lock posto a destra (se non lo vedi subito, fai prima tap sulla voce Map and actions), specifica una password da usare per sbloccare lo schermo all'interno del campo Unlock password e premi sul pulsante Confirm, in modo da abilitare il blocco dello schermo.

Se è tua intenzione procedere con la cancellazione totale dei dati in memoria, si rivelerà invece necessario attivare un piano in abbonamento al servizio. Per farlo, premi sul pulsante Settings posto sulla barra laterale di sinistra (se non è subito visibile, fai tap sul simbolo ☰ posto in alto a sinistra), poi sulla voce Plan details e, successivamente, sul pulsante Choose plan corrispondente al piano Protection o Full Suite. Attieniti poi alle indicazioni che vedi sullo schermo, per procedere con il pagamento e attivare il piano.

Conclusi gli step di cui sopra, ritorna alla sezione Devices, premi sul nome del computer e seleziona questa volta il pulsante Factory Reset/Wipe data, che dovrebbe essere intanto comparso all'interno della barra laterale di destra; infine, scegli se eliminare solamente alcuni dati (e indica quali) o se azzerare completamente il computer, servendoti della finestra che compare sullo schermo, immetti la password di Prey all'interno dell'apposito campo e, consapevole che l'operazione è irreversibile, conferma la volontà di procedere, rispondendo in maniera affermativa alla finestra che compare subito dopo.

Nota: la localizzazione, il blocco e l'eliminazione dei dati dalla memoria possono avvenire soltanto se il computer è collegato a Internet, se l'applicazione di Prey è correttamente avviata e se quest'ultima è riuscita a collegarsi ai server dedicati.

Come eliminare i file da un computer rubato: Mac

Non possiedi un PC Windows, bensì un Mac? Ebbene, la situazione potrebbe rivelarsi ancora più semplice: la soluzione antifurto predefinita di Apple, denominata Trova dispositivi, consente infatti di eseguire l'inizializzazione del computer da remoto, senza usare alcun software di terze parti. Ad ogni modo, laddove si rivelasse necessario, potresti altresì rivolgerti a una soluzione di terze parti, come la già menzionata Prey: trovi tutto spiegato qui sotto.

Trova dispositivi

Trova dispositivi, se non ne avessi mai sentito parlare, è il servizio antifurto di Apple, il quale consente di effettuare una serie di operazioni di emergenza su iPhone, iPad, AirPods e Mac, utili a ritrovare i dispositivi smarriti o, nel peggiore dei casi, a renderli inutilizzabili.

Tra le tante cose, il sistema Trova dispositivi permette di ripulire la memoria dei vari dispositivi senza avere fisicamente accesso agli stessi, a patto però che si verifichino tre condizioni fondamentali, che ti elenco di seguito.

- Il Mac (o altro dispositivo) del quale ripristinare la memoria deve essere collegato a Internet.

- È indispensabile aver associato al Mac un ID Apple, del quale bisogna chiaramente ricordare le credenziali d'accesso.

- Il sistema Trova dispositivi deve essere stato attivato su macOS in maniera preventiva: ciò, in genere, avviene in fase di prima configurazione del device, in maniera quasi trasparente per il proprietario.

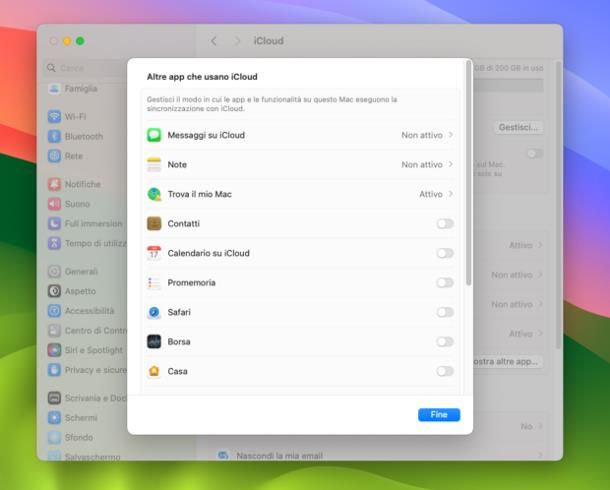

Ad ogni modo, se vuoi accertarti che Trova dispositivi possa operare sul tuo Mac, apri le Impostazioni di Sistema di macOS, servendoti dell'apposita voce disponibile nel menu Apple e, giunto nella finestra dedicata, clicca sul tuo nome situato in alto a sinistra.

Ora, fai clic sulla voce iCloud, premi sul pulsante Mostra altre app… residente nella schermata successiva e assicurati che, in corrispondenza della dicitura Trova il mio Mac, sia presente la voce Attivo. In caso contrario, fai clic su di essa e premi sul pulsante Attiva…, corrispondente all'opzione Trova il mio Mac.

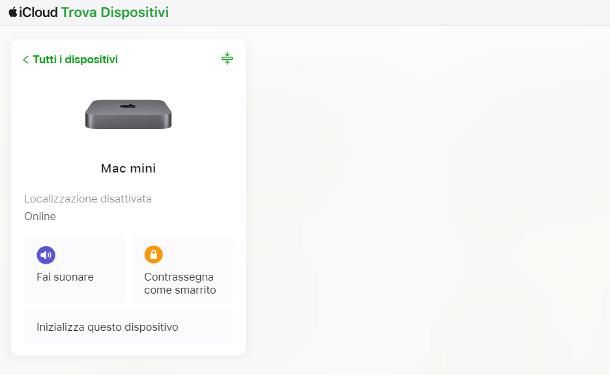

Per ripristinare da remoto un Mac sul quale è stato preventivamente attivato il servizio Trova dispositivi, collegati all'area dedicata presente sul sito di Apple, premi sul pulsante Accedi ed effettua il login, usando le credenziali dell'ID Apple associato al computer.

Il gioco è praticamente fatto: a login completato, individua il menu Tutti i dispositivi presente di lato (sul computer) o in alto (su smartphone/tablet), premi su di esso — ove necessario — e poi sul nome del Mac del quale ripulire la memoria, presente nella lista che compare sullo schermo.

Per finire, premi sul pulsante Inizializza questo dispositivo, premi sul pulsante Avanti, inserisci nuovamente la password dell'ID Apple e, consapevole che la cancellazione è irreversibile e impedisce eventuali localizzazioni future del computer, rispondi in maniera affermativa al messaggio che compare sullo schermo.

A seguito di quest'ultima operazione, non appena connesso a Internet, il Mac verrà riportato allo stato di fabbrica; per poterne nuovamente usufruire, bisognerà innanzitutto digitare le credenziali dell'ID Apple configurato in precedenza, superare l'autenticazione a due fattori e, soltanto dopo aver portato a termine questi passaggi, effettuare la configurazione iniziale del computer.

Prey

Prey, la già citata soluzione _antifurto _di terze parti dedicata a computer, smartphone e tablet, è disponibile anche per Mac. Anche in questo caso, è possibile usufruire gratuitamente dell'applicazione per localizzare il Mac smarrito ma, se si vogliono cancellare i dati presenti in memoria, è indispensabile sottoscrivere un piano a pagamento.

Detto ciò, per scaricare il programma, collegati alla pagina di download dedicata e clicca sul pulsante Mac ARM, se possiedi un Mac dotato di chip Apple (ad es. M1 oppure M2), oppure sul bottone Mac Intel 64-bit, se disponi invece di un computer munito di processore Intel. A download completato, esegui il file .pkg ottenuto e, se necessario, premi sul pulsante Consenti.

Successivamente, fai clic sul pulsante Continua residente nella nuova finestra che va ad aprirsi (per due volte consecutive), premi poi sui bottoni Accetta, Continua e Installa e, quando richiesto, digita la password del computer all'interno del campo dedicato. Per concludere, premi sui pulsanti Installa software, Consenti (per alcune volte consecutive), Chiudi e Sposta.

Adesso, affinché il programma possa operare nel pieno delle sue caratteristiche, devi accordargli alcune autorizzazioni speciali: apri le Impostazioni di Sistema di macOS usando l'apposita voce disponibile nel menu Apple, clicca sulla voce Privacy e sicurezza > Registrazione schermo e audio di sistema e sposta su ON la levetta relativa a Prey.

Al termine dell'installazione, se tutto è filato liscio, dovrebbe aprirsi una finestra del browser contenente il pannello di prima configurazione di Prey; a questo punto, per mettere il computer in sicurezza e procedere quando necessario con la cancellazione dei dati, puoi seguire le stesse indicazioni già viste per Windows.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.