Come hackerare un profilo Instagram

Negli ultimi anni i casi di furto di account sui social network sono diventati sempre più frequenti. Basta un clic su un link sbagliato o una password poco sicura per ritrovarsi improvvisamente esclusi dal proprio profilo. È una situazione spiacevole che può capitare a chiunque, non solo a chi ha molti follower, e che spesso nasce da piccole disattenzioni quotidiane. Per questo è importante capire come avvengono questi attacchi e, soprattutto, come prevenirli.

Probabilmente anche tu ti sei chiesto se sia davvero così facile hackerare un profilo e come difenderti da chi tenta di accedervi senza permesso. Ti rassicuro subito: nella maggior parte dei casi gli account non vengono violati per via di complesse tecniche informatiche, ma per trucchetti di ingegneria sociale cioè metodi che spingono l'utente a fornire inconsapevolmente i propri dati di accesso. Conoscere queste dinamiche è il primo passo per proteggersi.

Nelle prossime righe ti spiegherò, in modo semplice e pratico, come funziona un attacco su Instagram, come riconoscerlo in tempo e cosa puoi fare per evitarlo. L'obiettivo di questo articolo su come hackerare un profilo Instagram non è insegnarti metodi illegali, ma renderti consapevole dei rischi e mostrarti le migliori strategie di difesa. Seguimi passo passo: bastano pochi accorgimenti per mettere davvero al sicuro il tuo account. Ci tengo a precisare che le informazioni presenti in questo articolo sono state scritte a puro scopo illustrativo. Non mi assumo alcuna responsabilità circa l'uso che ne farai.

Indice

Come fare a hackerare un profilo Instagram

I malintenzionati non hanno tutti lo stesso “metodo”: ci sono tecniche basate sull'ingegneria sociale (per esempio il phishing), attacchi che sfruttano credenziali rubate o riutilizzate, frodi legate alla SIM e metodi che approfittano di software malevoli o di sessioni non protette. Nel corso dell'articolo ti illustrerò questi scenari in termini generali, per riconoscerne i segnali senza entrare in dettagli tecnici pericolosi.

Dopo questa panoramica introduttiva vedremo come verificare se un profilo è stato compromesso, quali controlli rapidi effettuare e quali contromisure attivare (autenticazione a due fattori, controllo delle app collegate, gestione delle password e attenzione al phishing). Conoscere come fare a hackerare un profilo Instagram in termini generali ti permetterà di proteggere meglio il tuo account e di apportare comportamenti utili per non cadere in trappola. Nelle prossime righe, avrò modo di spiegarti quali sono le principali tecniche di hacking utilizzate dai malintenzionati per entrare negli account Instagram e come difendersi da tali attacchi.

Come riconoscere tentativi di hacking

Capire quando qualcuno sta tentando di violare il tuo profilo Instagram è fondamentale per reagire in tempo e mettere in sicurezza l'account. Nella maggior parte dei casi, gli attacchi non avvengono con metodi “da film”, ma sfruttano la distrazione degli utenti o la loro fiducia in messaggi e link apparentemente innocui.

Ecco quindi alcuni consigli su come riconoscere tentativi di hacking al tuo profilo Instagram. Una delle tecniche più diffuse è legata al fenomeno del phishing, ovvero l'invio di email, messaggi diretti o link che imitano in tutto e per tutto la grafica ufficiale di Instagram. In questi messaggi si chiede spesso di verificare l'account o di risolvere un presunto problema di sicurezza. Se clicchi sul link e inserisci le credenziali, stai in realtà consegnando la password ai truffatori. Attenzione anche agli URL: se non iniziano con “instagram.com” o non provengono da canali ufficiali, evita di aprirli.

Un altro segnale di pericolo sono gli accessi da località sconosciute o i messaggi che segnalano tentativi di accesso non autorizzato. Può capitare di ricevere email da Instagram che avvisano di un nuovo login: se non sei stato tu, probabilmente qualcuno sta provando a entrare. Lo stesso vale se ti arrivano notifiche di modifica della password o dell'indirizzo email collegato all'account.

Spesso gli hacker agiscono anche tramite app di terze parti: magari hai collegato a Instagram un servizio per analizzare le statistiche o programmare i post, senza sapere che può accedere ai tuoi dati. Un'altra tecnica comune è quella dei messaggi diretti, che possono arrivare anche da profili conosciuti (magari già compromessi). Ti invitano a cliccare su un link o a inviare un codice di sicurezza per “verificare” la tua identità. Anche offerte troppo allettanti, come vincite o collaborazioni improvvise, nascondono spesso tentativi di furto dell'account.

L'ingegneria sociale comprende invece tutte le tecniche persuasive: qualcuno si spaccia per supporto tecnico, un collega o un “contatto” e ti chiede codici, password o di cliccare link. Qui il segnale è sempre la richiesta di informazioni sensibili via DM o email e la pressione a fare in fretta.

Come proteggersi da tentativi di hacking

Dopo aver visto come riconoscere i segnali di un possibile attacco, è importante capire come proteggersi dai tentativi di hacking su Instagram. La buona notizia è che la maggior parte degli attacchi può essere evitata semplicemente adottando alcune precauzioni di base: spesso basta un po' di attenzione in più per mettere al sicuro anni di contenuti e contatti.

La prima difesa è scegliere una password sicura. Evita combinazioni troppo semplici come il tuo nome, la data di nascita o la parola “Instagram”. La password ideale deve contenere lettere maiuscole e minuscole, numeri e simboli. È consigliabile cambiarla periodicamente e, se possibile, utilizzare un gestore di password per conservarla in modo sicuro.

Fondamentale è anche attivare la verifica in due passaggi, una funzione che aggiunge un ulteriore livello di sicurezza. In pratica, ogni volta che qualcuno tenta di accedere al tuo account da un nuovo dispositivo, Instagram richiede un codice temporaneo inviato via SMS. Questo rende quasi impossibile accedere senza la tua autorizzazione, anche conoscendo la password. Maggiori info qui.

Controlla anche le app collegate al tuo account. Nel tempo potresti aver autorizzato servizi esterni per analizzare statistiche o programmare post: se non le usi più o non le riconosci, revoca subito l'accesso da Impostazioni > Autorizzazioni app e siti Web. Alcune applicazioni non ufficiali possono infatti raccogliere dati sensibili o persino rubare le credenziali.

Infine, presta sempre attenzione ai link sospetti: evita di cliccare su collegamenti inviati da sconosciuti o contenuti in messaggi che promettono premi o verifiche urgenti. Anche se sembrano provenire da Instagram, verifica sempre che l'indirizzo sia veritiero. Seguendo queste buone pratiche, ridurrai al minimo il rischio di cadere vittima di un attacco e potrai usare Instagram in modo più sereno e sicuro.

Come capire se un profilo Instagram è hackerato

Capire se un profilo Instagram è stato compromesso richiede attenzione a piccoli segnali che spesso passano inosservati: accessi da posizioni insolite, post o storie pubblicati senza il tuo intervento, email di reimpostazione password che non hai richiesto o messaggi inviati a contatti a tua insaputa. Allo stesso tempo è utile saper riconoscere i profili che sfruttano gli hack, tecniche vietate come bot, automazioni o servizi di aumento follower/like, perché anche questi comportamenti possono essere sintomo di pratiche scorrette o di compromissione indiretta (ad esempio uso di terze parti malevole).

Nei prossimi paragrafi ti spiegherò come capire se un profilo Instagram è hackerato, cioè identificare i segni specifici di queste particolari situazioni e come interpretarli correttamente, così da capire se si è al cospetto di un account Instagram non regolare. Questa analisi può tornarti particolarmente utile se vuoi sapere come trovare un influencer su Instagram, così da scartare a priori content creator che fanno uso di follower falsi o statistiche alterate.

Individuare follower e commenti falsi

Uno dei segnali più evidenti che un profilo Instagram possa essere stato hackerato o stia utilizzando pratiche scorrette è la presenza di follower falsi. Si tratta di un fenomeno molto diffuso, spesso legato all'uso di bot o di servizi automatizzati che promettono di aumentare rapidamente la popolarità di un account. In molti casi, tuttavia, questi sistemi non vengono attivati direttamente dal proprietario del profilo, ma da chi ha avuto accesso in modo illecito alle credenziali per trarne vantaggi o testare strategie di spam.

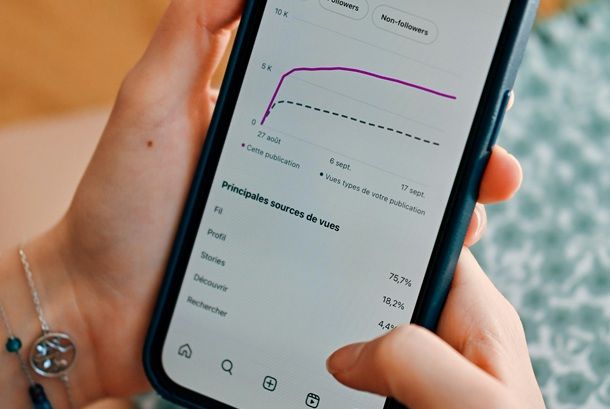

Per capire se un profilo è coinvolto in questo tipo di attività e individuare follower e commenti falsi basta osservare attentamente la qualità dei follower: se noti una crescita improvvisa e innaturale, con decine o centinaia di nuovi utenti in poche ore, è probabile che il profilo in questione faccia uso di hack. Un altro segnale è la presenza di account che non hanno foto profilo, pubblicazioni o bio coerenti, spesso con nomi generici o sequenze di numeri. Anche i commenti possono offrire indizi preziosi: frasi generiche come “Nice pic!”, “Wow!”, “Great post!” scritte da profili stranieri o palesemente inattivi sono tipiche dei bot.

Questo tipo di attività non solo danneggia la credibilità del profilo, ma può anche comprometterne la sicurezza. In alcuni casi, infatti, gli hacker utilizzano reti di follower falsi per testare accessi o diffondere link malevoli tramite messaggi diretti o commenti. Se ti accorgi di un'anomalia di questo tipo, evita di cliccare su qualsiasi link sospetto e procedi subito con la verifica delle app connesse al tuo account: potresti scoprire che una di queste sta operando in background senza il tuo consenso.

Controllare l'engagement rate

Un altro segnale utile per capire se un profilo Instagram è stato hackerato o utilizza metodi poco trasparenti riguarda l'engagement rate, cioè il rapporto tra le interazioni (like, commenti, salvataggi) e il numero complessivo di follower. Questo dato rivela quanto il pubblico sia realmente attivo e interessato ai contenuti pubblicati.

In un profilo sano, l'engagement segue una certa coerenza: se un account ha 10.000 follower, ci si aspetta che ottenga mediamente qualche centinaio di interazioni per post, con picchi o cali solo in casi specifici. Se invece noti un divario eccessivo, ad esempio centinaia di migliaia di follower ma pochissimi like o commenti, è probabile che una parte del pubblico sia falsa o inattiva. Allo stesso modo, un profilo che inizia improvvisamente a ricevere centinaia di interazioni da utenti sconosciuti, con commenti ripetitivi o privi di senso, potrebbe essere finito nel mirino di un attacco automatico.

Per controllare l'engagement rate puoi utilizzare strumenti gratuiti come NotJustAnalytics che permette di inserire l'username di un profilo e visualizzare una stima del suo tasso di coinvolgimento. Se il valore risulta fuori scala, è consigliabile prestare attenzione: nel primo caso di un valore troppo basso il pubblico è probabilmente inattivo o acquistato, nel caso di un valore troppo alto si potrebbe trattare di un'attività irregolare legata a bot o scambi di like automatizzati.

In media, i valori “normali” variano in base alla grandezza del profilo:

- Micro influencer (fino a 10.000 follower) — tra il 4% e l'8%.

- Mid-tier (10.000 — 100.000 follower) — tra il 2% e il 4%.

- Macro influencer (100.000 — 1 milione di follower) — tra il 2% e l'1%.

- Top influencer (oltre 1 milione di follower) — sotto l'1% è considerato accettabile.

Verificare la presenza di ban

Un altro aspetto da non sottovalutare per capire se un profilo Instagram è stato hackerato o utilizza pratiche scorrette è verificare la presenza di ban. Quando Instagram rileva attività sospette, come accessi da località insolite, uso di bot, o un eccesso di interazioni automatizzate, può intervenire limitando temporaneamente alcune funzioni del profilo.

Il caso più comune è quello dello shadow ban, una restrizione silenziosa che riduce la visibilità dei tuoi contenuti senza alcuna notifica ufficiale. In pratica, i post continuano a essere pubblicati ma non appaiono più negli hashtag o nella sezione Esplora, causando un drastico calo di interazioni e visibilità. Un'altra forma frequente è la limitazione delle azioni, che compare quando il sistema rileva attività troppo intense o sospette, come una grande quantità di like, follow o commenti in poco tempo. In questi casi, Instagram può mostrare il messaggio “Azione bloccata”, impedendo temporaneamente di svolgere determinate operazioni.

Talvolta la penalizzazione riguarda un singolo contenuto: la rimozione del post avviene quando questo viola le linee guida della community, per esempio per motivi di copyright, spam o contenuti ritenuti inappropriati. Se le infrazioni si ripetono, la piattaforma può arrivare a sospendere o eliminare del tutto l'account.

Per accorgerti di un possibile ban, osserva se i tuoi post non compaiono più nei risultati degli hashtag che utilizzi di solito, se noti un calo improvviso e inspiegabile di like e commenti, oppure se ricevi messaggi di avviso o email da parte di Instagram riguardo ad attività anomale. In questi casi, è molto probabile che il profilo sia stato limitato o penalizzato.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.