Come hackerare un telefono Android

La mia casella di posta elettronica e i miei account social sono pieni di messaggi in cui mi viene posta sempre la stessa domanda: quella relativa a come hackerare un telefono Android. C’è chi, preoccupato per la propria privacy, mi contatta per scoprire come difendersi dagli attacchi dei pirati informatici e chi, invece, spinto da pura curiosità, vorrebbe scoprire quali sono le tecniche che i cosiddetti “malintenzionati” (cioè gli hacker “cattivi”) utilizzano per attaccare gli smartphone delle proprie vittime.

Di fronte a una mole di richieste così ampia, non potevo di certo restarmene con le mani in mano. Proprio per questo, oggi sono qui per occuparmi dell’argomento e per chiarire tutti i dubbi che si possono avere in merito. O quasi.

Vedremo prima le “armi” con le quali i malintenzionati spiano e/o comandano più comunemente gli smartphone Android a distanza, dopodiché cercheremo di stilare un insieme di regole per evitare di andare incontro a questo tipo di minacce. Ti assicuro che con un pizzico di buonsenso si riescono a ottenere ottimi risultati e a dormire sonni relativamente tranquilli. Insomma, la sicurezza assoluta non esiste, né su Android né su qualsiasi altra piattaforma software, ma se si utilizza il proprio smartphone in maniera attenta si possono scongiurare un bel po’ di rischi. Detto ciò… ti auguro buona lettura!

Indice

Come si fa ad hackerare un telefono Android

Se ti stai chiedendo come hackerare un telefono Android, ti informo subito che ci sono varie tecniche che i malintenzionati sono soliti adottare per compiere la suddetta operazione. Alcune di esse sfruttano l’inesperienza e l’ingenuità degli utenti, mentre altre sono più subdole ed elaborate. Conoscerle, comunque, ti servirà a evitare di andare incontro a spiacevoli situazioni. Per saperne di più, prosegui pure nella lettura.

Tecniche di social engineering

Uno dei metodi più efficaci che i malintenzionati hanno dalla loro per hackerare un telefono Android (e qualsiasi altro smartphone più in generale) consiste nell’usare le cosiddette tecniche di social engineering, o ingegneria sociale.

Ma di cosa si tratta esattamente? L’ingegneria sociale può comprendere svariate tipologie di attività e comportamenti. In genere, comunque, chi ricorre a questa particolare tecnica di hacking mira a entrare in possesso dello smartphone della vittima, tramite stratagemmi vari – ad esempio con una scusa del tipo: “Ho il cellulare scarico e devo fare una telefonata urgente, puoi prestarmi il tuo?” -, così da poter captare informazioni riservate presenti sul dispositivo, installare del software malevolo e compiere altre operazioni lesive della privacy dell’utente.

Phishing

Il phishing è un’altra tecnica molto efficace che viene impiegata dai malintenzionati per hackerare i dispositivi delle vittime. Solitamente, viene sfruttata invitando l’utente all’apertura di contenuti spacciati per altro e tramite cui viene richiesta l’immissione di dati sensibili.

Più precisamente, il “copione” adottato è il seguente: l’utente riceve un’e-mail o un messaggio con un link, il quale, se aperto, rimanda a una pagina Web tramite cui viene chiesto di reimpostare la password di un social network, di un servizio di home banking o di altri servizi per i quali può essere richiesta l’immissione di dati sensibili.

Se l’utente cade nel tranello, andrà a fornire informazioni strettamente riservate a perfetti sconosciuti, che andranno inevitabilmente a farne un uso improprio. Trovi degli esempi pratici di phishing e alcuni consigli su come difenderti nella mia guida su come difendersi dal phishing Poste Italiane.

App-spia, antifurto e per il parental control

Forse non tutti lo sanno, ma esistono delle app-spia, aventi come scopo principale proprio quello di tenere d’occhio i dispositivi Android. Fortunatamente, sono piuttosto difficili da usare e configurare, quindi non sono soluzioni particolarmente diffuse.

Attenzione però: non si tratta di app “cattive” di per sé, infatti sono concepite per scovare vulnerabilità e/o per testare la sicurezza dei propri device, ma come facilmente immaginabile spesso vengono impiegate per finalità meno nobili.

Tra le applicazioni di questo genere ti segnalo AndroRat, la quale permette di monitorare e comandare Android da remoto “catturando” i messaggi che vengono inviati o ricevuti sullo smartphone, localizzando il terminale su una mappa, attivando la fotocamera, catturando il suono dal microfono e molto altro ancora. Molto potenti sono anche cSploit, che permette di rilevare le vulnerabilità di Android e di sfruttarle per accedere da remoto agli smartphone, e DroidSheep, che invece serve a “catturare” le comunicazioni di Facebook, Twitter e altri social network.

Altri strumenti, questa volta alla portata di tutti, perfettamente leciti ma che possono essere usati dai malintenzionati per monitorare uno smartphone da remoto, sono le app antifurto. Con strumenti di questo tipo, infatti, è possibile localizzare un telefono da remoto, comandarlo tramite SMS, realizzare foto e video a distanza e molto altro ancora, senza che l’utilizzatore del device si accorga di nulla. Ti ho illustrato in dettaglio il loro funzionamento nei miei tutorial su come ritrovare il cellulare Android.

Sempre parlando di applicazioni realizzate per scopi leciti che possono però essere facilmente “piegate” al volere dei malintenzionati, mi sembra doveroso segnalarti le applicazioni per il parental control che includono tutto il necessario per tracciare le attività degli utenti (monitorano la navigazione Internet, le chiamate, le applicazioni utilizzate ecc.) e spesso sono in grado di nascondersi rimuovendo le loro icone dalla home screen e dal drawer di Android.

Di applicazioni per il parental control ce ne sono tantissime, anche in ambito free, e il loro funzionamento è davvero alla portata di tutti: basta installarle, configurarle e poi fanno tutto da sole consentendo un monitoraggio e/o un controllo dello smartphone da remoto. Fra le app della categoria più “quotate” del momento mSpy, che è compatibile con Android e iPhone e permette di localizzare il dispositivo da remoto, registrare quello che viene digitato, quello che accade sullo schermo e di monitorare le app di messaggistica e social network più famose (es. WhatsApp, Facebook Messenger, Instagram, Snapchat, Telegram e iMessage). Richiede il root. Si può provare gratis, poi richiede un abbonamento. Per ulteriori dettagli e istruzioni, ti consiglio di consultare i miei tutorial su come funziona mSpy e come installare mSpy senza telefono.

Clonazione del MAC address

Il MAC address (acronimo di “Media Access Control”) è un indirizzo di 12 cifre che permette di identificare in maniera univoca ogni scheda di rete presente sui dispositivi collegati a Internet. Conoscerlo può essere per configurare la rete domestica, per impostare il funzionamento di uno specifico programma e per effettuare altre operazioni. I malintenzionati, però, possono anche cercare di impiegarlo per spiare i dispositivi altrui, come nel caso dei cellulari Android.

Alcuni servizi e alcune app, infatti, utilizzano il MAC address per garantire a un determinato dispositivo la fruizione di specifici servizi e l’esecuzione di determinate operazioni, come il collegamento a una rete Wi-Fi protetta oppure l’uso di servizi per la messaggistica. Di conseguenza, un hacker potrebbe voler risalire all’indirizzo MAC della vittima e usarlo in sostituzione di quello del proprio dispositivo, mediante applicazioni apposite (per la “clonazione” del MAC address), al fine di spiare le attività effettuate dall’altra persona sul suo cellulare.

Per verificarsi tutto ciò, però, è indispensabile che il malintenzionato di turno abbia la possibilità di accedere fisicamente al cellulare della vittima (in quanto l’indirizzo MAC degli smartphone Android è solitamente accessibile dalle impostazioni del dispositivo), oppure deve servirsi di programmi e app che consentono di ottenere tale dato. Per approfondimenti, puoi consultare la mia guida su come trovare il MAC address di un altro cellulare.

Come non farsi hackerare un telefono Android

Come abbiamo appena visto insieme, hackerare un telefono Android è tutt’altro che impossibile. Tuttavia, adottando delle misure preventive adeguate, si può ridurre il rischio di intrusioni al minimo.

Quali sono le misure preventive di cui parlo? Tranquillo, nulla che tu non possa fare da solo. Si tratta di pratiche semplicissime, di puro buonsenso e che non richiedono né l’intervento di un tecnico né conoscenze avanzate nell’ambito della sicurezza informatica: per saperne di più, continua a leggere.

Disattivare l’installazione di app provenienti da origini sconosciute

La prima misura preventiva che ti consiglio di adottare è quella di disattivare l’installazione di app provenienti da origini sconosciute. Installare applicazioni provenienti da fonti esterne al Play Store (o dall’app store alternativo eventualmente presente sul dispositivo) può non essere cosa prudente e, di conseguenza, può rappresentare un pericolo per la sicurezza dello smartphone, aumentando le probabilità di imbattersi in app malevole.

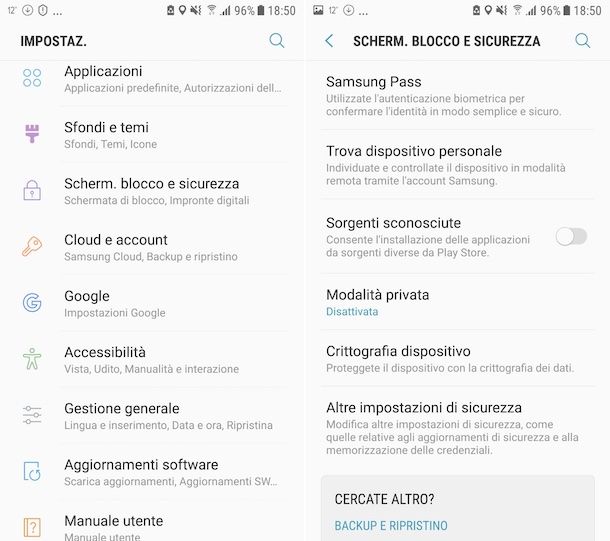

Per evitare ciò, è quindi consigliabile disabilitare (se abilitata) la funzione che consente di installare app provenienti da origini sconosciute. Per riuscirci, recati nel menu Impostazioni > Sicurezza > Altre impostazioni > Installa app da fonti esterne del tuo dispositivo (le voci potrebbero cambiare leggermente a seconda del device in uso), individua le app che hanno attiva l’opzione Consenti installazione di app e “spegni” la relativa levetta.

Sulle vecchie versioni di Android, lo stesso risultato lo puoi ottenere andando nel menu Impostazioni > Sicurezza di Android e deselezionando l’opzione relativa alle origini sconosciute.

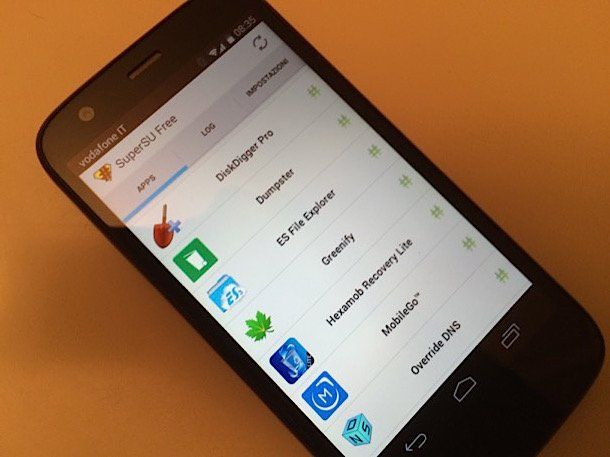

Rimuovere il root

Il root, che è una procedura mediante la quale è possibile ottenere i permessi di amministrazione su Android e, quindi, è possibile modificare più a fondo il comportamento del sistema operativo: è molto utile se si sa bene dove mettere le mani e si ha bisogno di app che non funzionano senza (come ti ho spiegato in dettaglio nella mia guida sull’argomento); tuttavia rappresenta anche un potenziale rischio.

Avere uno smartphone sbloccato tramite root, espone infatti il dispositivo all’installazione di app che possono agire in maniera indisturbata sugli aspetti più profondi del sistema. Per cui, se non hai bisogno del root in quanto non sei un utente particolarmente esperto e/o non utilizzi applicazioni che lo richiedono, faresti meglio a rimuoverlo. Per scoprire come riuscirci, cerca su Google la procedura più adatta al tuo smartphone.

Usare un antimalware

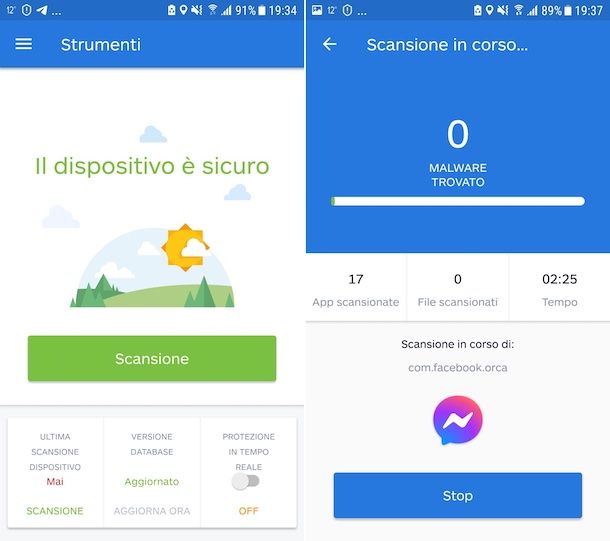

Che tu abbia o meno il sospetto che qualcuno ti stia spiando, ti consiglio caldamente di installare un antimalware per Android. Come mai? Te lo spiego subito. Usando uno strumento del genere potrai scoprire facilmente se sul tuo smartphone ci sono delle app malevole e/o se qualche app nasconde al suo interno un meccanismo per rubarti dati e informazioni.

Ci sono tanti antimalware per Android. Io personalmente ti consiglio Malwarebytes, che è uno dei più efficaci antimalware per Android (oltre che per PC). È gratuito, ma propone acquisti in-app (al costo base di 1,29 euro) per sbloccare funzionalità aggiuntive.

Dopo averlo scaricato e installato sul dispositivo, avvia Malwarebytes, fai tap sul pulsante Inizia subito, concedi all’app i permessi necessari per per accedere alla memoria del dispositivo, premendo sul bottone Dai il permesso, sfiora la voce Salta situata in alto a destra (per non attivare la prova della versione a pagamento), avvia l’aggiornamento delle firme premendo sul pulsante Aggiorna database e fai tap sul pulsante Scansione, per analizzare il dispositivo.

Quando ti verrà mostrato l’esito della scansione, se verranno individuate delle minacce, ti basterà seguire le indicazioni sullo schermo per potertene sbarazzare all’istante.

Altre indicazioni utili

Oltre alle indicazioni che ti ho già fornito, ci sono altri provvedimenti che puoi attuare per evitare che il tuo smartphone Android possa essere hackerato, o comunque per cercare di aggirare l’operato di eventuali malintenzionati. Eccoli.

- Verificare la lista di app con privilegi da amministratore – di tanto in tanto, verifica che sul tuo smartphone non ci siano applicazioni sospette a cui sono stati concessi i permessi di amministrazione. Come già sottolineato in precedenza, le app-spia per Android si nascondono, nella maggior parte dei casi non si fanno vedere né nella home screen né nel drawer del sistema, ma questo non significa che siano impossibili da rintracciare. Se ci si reca nel pannello delle impostazioni di Android e si controlla la lista delle applicazioni che hanno il permesso di controllare il sistema, spesso si riesce a individuarle (e quindi a eliminarle). Per scoprire la lista delle applicazioni che hanno il permesso di controllare il tuo smartphone, dunque, recati nelle impostazioni di Android, seleziona la voce relativa alla sicurezza che trovi nella schermata successiva e poi quella inerente gli amministratori del dispositivo o le impostazioni di sistema. Se fra le applicazioni in elenco ce ne sono alcune sospette (cioè alcune che non hanno a che fare con il sistema operativo e sei sicuro di non aver installato in prima persona), disattivale e provvedi a rimuoverle dallo smartphone.

- Digitare i codici di accesso alle app-spia – un altro modo per scovare le app spia è tentare di digitare i codici che alcune di esse prevedono per l’accesso al loro pannello di amministrazione. Ad esempio, puoi provare a digitare il codice *12345 nel dialer (la schermata per la composizione dei numeri di telefono) o gli indirizzi localhost:4444 oppure localhost:8888 nel browser. Maggiori info qui.

- Aggiornare Android – per hackerare un telefono Android, i malintenzionati possono usare eventuali falle di sicurezza presenti nel sistema operativo, le quali possono essere corrette solo aggiornando il sistema operativo all’ultima versione disponibile, pratica che ti ho descritto in dettaglio nella mia guida sull’argomento.

- Proteggere l’accesso al telefono – per quanto possa sembrare banale, una delle misure di sicurezza più efficaci per evitare che qualcuno possa hackerare lo smartphone è proteggere in maniera l’accesso al dispositivo. Questo significa utilizzare un PIN sicuro, una sequenza di sblocco complessa, lo sblocco mediante l’impronta digitale, tramite il riconoscimento facciale o, ancora, la scansione dell’iride. Per impostare un sistema di sblocco su Android, basta accedere alle impostazioni del dispositivo, selezionare la voce relativa al blocco schermo e scegliere l’opzione per aggiungere l’opzione di sblocco preferita.

- Non usare le reti Wi-Fi pubbliche – a meno che non sia strettamente necessario, è sempre bene evitare l’utilizzo delle reti Wi-Fi pubbliche, le quali possono essere più facilmente attaccate dai malintenzionati per captare dati e comunicazioni degli utenti, e affidati alla rete 3G/4G del proprio operatore. Inoltre, installa una VPN, come ad esempio NordVPN (di cui ti ho parlato approfonditamente qui) o Surfshark (di cui ti ho parlato qui), per cifrare tutti i dati che circolano sulla tua connessione ed evitare lo “sniffing” da parte di malintenzionati.

- Ripristinare Android – sebbene la cosa possa sembrare un po’ estrema, se hai il forte dubbio che qualche hacker possa aver preso possesso del tuo smartphone e se nessuna delle pratiche già descritte ti è stata d’aiuto, riportare lo smartphone allo stato di fabbrica è la miglior soluzione da adottare. In questo modo, infatti, potrai cancellare tutte le app presenti nel sistema (comprese quelle malevole) e potrai usare un device “pulito”. Se non sai in che modo riuscirci, dà un’occhiata alla mia guida specifica su come ripristinare Android.

Attenzione: questa guida è stata scritta a mero scopo illustrativo. Hackerare uno smartphone Android è un reato punibile dalla legge, pertanto non mi assumo alcuna responsabilità su come utilizzerai le informazioni contenute nell’articolo.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.