Come eliminare un hacker dal cellulare

Hai notato alcuni comportamenti anomali sul tuo smartphone: motivo per cui ti sta venendo il dubbio che il dispositivo sia sotto controllo da parte di qualcuno. Tuttavia, non sei esattamente un esperto di tecnologia e dunque non sai da dove partire per effettuare le dovute verifiche. In parole povere, ti servirebbe una mano per capire come eliminare un hacker dal cellulare.

Prima di fare qualsiasi altra cosa, però, vorresti cercare di comprendere se effettivamente il tuo dispositivo potrebbe essere sotto controllo da parte di qualcuno o, più semplicemente, stai riscontrando errori inaspettati, rallentamenti ecc. derivanti dai software che sei solito usare.

Comprendo i tuoi dubbi e le tue volontà in merito, motivo per cui sono pronto a fornirti una mano, scendendo nel dettaglio, in questa sede, dei principali casi tipici che possono portare a situazioni anomale su un dispositivo mobile. Non mi resta dunque che augurarti buona lettura e farti un in bocca al lupo per tutto!

Indice

- Come eliminare un hacker dal cellulare: Android

- Come eliminare un hacker dal cellulare: iPhone

- Altri consigli utili

Come eliminare un hacker dal cellulare: Android

Se usi uno smartphone Android e stai cercando di capire come eliminare un hacker dal cellulare, ecco alcuni consigli che potrebbero esserti utili.

Verificare la presenza di app “sospette”

La prima cosa che ti consiglio di fare se hai il dubbio che il tuo smartphone Android sia sotto controllo è verificare la lista delle app installate.

Devi infatti sapere che esistono alcune app progettate di base per il controllo parentale o per fungere da antifurto che possono potenzialmente essere sfruttate dai malintenzionati al fine di carpire informazioni e prendere il controllo di uno smartphone da remoto. Tra le più conosciute app del genere posso menzionarti Qustodio e Norton Family Parental Control, giusto per farti degli esempi concreti. Tuttavia, potresti trovare in generale app “sospette” che non hai installato tu o app camuffate per, appunto, non destare sospetti (es. con icone e nomi facenti riferimento a semplici app per annotazioni).

Insomma, tenendo bene conto anche delle app che hai installato di recente (pensaci bene: i problemi sono iniziati in seguito all'installazione di una determinata app? In quel caso, potrebbe trattarsi di quest'ultima), puoi recarti nelle Impostazioni di Android, mediante l'apposita icona dell'ingranaggio, raggiungendo poi il percorso App > Mostra tutte le app. Chiaramente le voci potrebbero cambiare, dato che esistono tantissime versioni di Android diverse, ma non dovresti aver troppi problemi a trovare la lista delle app installate.

Raggiunta quest'ultima, non ti resta che verificare l'eventuale presenza di app “sospette”, magari effettuando una ricerca su Google ogni qualvolta incontri un nome che non hai ben presente (in alcuni casi, potrebbe anche trattarsi di normali app di sistema, dunque una ricerca sul Web può fugare i tuoi dubbi, facendoti comprendere se si tratta effettivamente di qualcosa di malevolo o meno). Nel caso in cui ci sia effettivamente qualcosa che non va, potresti voler disinstallare l'app coinvolta, seguendo la classica procedura che ho indicato anche nel mio tutorial su come disinstallare app su Android.

In ogni caso, va detto che in determinati casi potrebbero esserci problematiche relative al browser, ovvero all'app che usi per navigare sul Web (ad esempio, Google Chrome). In questo caso, se continui a ricevere notifiche strane o altro, potresti riuscire a risolvere la questione cancellando tutti i dati di navigazione (chiaramente, fai in modo di ricordarti tutte le password dei profili a cui sei solito accedere senza digitare nulla, dato che verrà, in parole povere, resettata la sessione del browser).

Per procedere, in ogni caso, da Google Chrome, puoi premere sull'icona dei tre puntini presente in alto a destra, facendo successivamente tap sulla voce Cronologia, nonché premendo poi sull'opzione Cancella dati di navigazione. A questo punto, raggiungi la scheda Avanzate, seleziona Dall'inizio come Intervallo di tempo, assicurati che tutte le caselle sottostanti siano spuntate e premi sul tasto Cancella dati, attendendo che il sistema completi l'operazione (potrebbe volerci un po' di tempo). Così facendo, usualmente le fastidiose notifiche legate al browser scompaiono. Potresti per il resto voler consultare, a tal proposito, le mie guide su come togliere le notifiche di Chrome e come eliminare i cookie.

Per il resto, va anche detto che alcune app-spia lasciano delle tracce sul tuo dispositivo. In parole povere, puoi potenzialmente riuscire a rilevare alcuni menu legati a queste ultime, scoprendo dunque la loro presenza, digitando degli appositi codici nel browser o nella schermata per comporre i numeri di telefono. Di seguito alcuni test che potresti voler mettere in atto.

- Avvia il dialer del telefono (cioè la schermata di composizione manuale del numero) e digita il codice *12345: in questo modo, dovresti avere accesso al pannello di configurazione dell'app-spia installata sul tuo smartphone, se presente. Una volta entrato nel pannello, provvedi a disattivare manualmente l'app e segnati il nome con cui essa si identifica all'interno del sistema, disinstallandola poi mediante la procedura che utilizzeresti di solito.

- Se la succitata procedura non ha sortito effetto, avvia il browser installato sul cellulare e collegati all'indirizzo localhost:4444 oppure localhost:8888: in tal modo, se è presente un'app-spia, dovresti avere accesso all'apposito pannello di gestione.

In ogni caso, se rilevi l'effettiva presenza di un'app di questo tipo, potresti anche voler effettuare delle ricerche sul Web per comprendere come risolvere al meglio la situazione e rimuovere tutte le eventuali tracce lasciate in modo malevolo, dato che ovviamente potrebbero esserci più variabili in gioco.

Controllare i consumi delle app

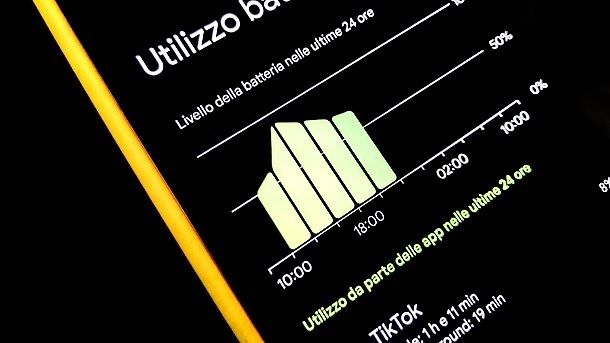

Nel caso in cui le operazioni di verifica delle app “sospette” che ho indicato in precedenza non ti abbiano fatto trovare nulla di strano, potresti voler approfondire i consumi delle app installate sul tuo dispositivo. Devi infatti sapere che le app malevole potrebbero aver bisogno di molta batteria per mettere in atto potenziali fini di spionaggio.

Capisci dunque che dare un'occhiata alla lista delle app che consumano di più potrebbe fornirti indicazioni non di poco conto in merito a eventuali app “sospette”. Per dare un'occhiata ai consumi energetici, usualmente su Android basta recarsi nel percorso Impostazioni > Batteria, dando poi un'occhiata a quanto è accaduto, ad esempio, nelle ultime 24 ore (solitamente ci sono grafici e indicazioni relative alle app che consumano di più).

Per il resto, se riscontri qualcosa di anomalo, potresti voler procedere alla disinstallazione dell'app coinvolta. Inoltre, un'altra verifica che potresti voler effettuare è quella relativa al consumo di dati mobili, dato che le app malevole potrebbero avere l'esigenza di inviare i dati ai malintenzionati in questo modo. In questo caso, il percorso da seguire per ottenere maggiori dettagli solitamente è quello Impostazioni > Rete e Internet > Internet. Basta poi premere sull'icona dell'ingranaggio, presente a fianco del nome dell'operatore telefonico e premere sull'opzione Utilizzo dati delle app.

In ogni caso, se vuoi approfondire ulteriormente questo tipo di verifiche, potrebbe interessarti dare un'occhiata anche ai miei tutorial su come vedere le app che consumano più batteria e come vedere le app che consumano più dati. In questo modo, dovresti essere in grado di determinare la presenza di eventuali situazioni “sospette”. Per il resto, potrebbe anche interessarti anche approfondire a quali autorizzazioni hanno accesso le singole app, recandoti, ad esempio, nel percorso Impostazioni > Privacy > Dashboard della privacy e verificando che non ci siano app “sospette”.

Evitare l'installazione delle app sconosciute

Usualmente viene detto che una delle principali fonti di problematiche di sicurezza in campo Android è relativa al sideload delle app, ovvero all'installazione di queste ultime da fonti esterne al classico Play Store (cosa che può avvenire, ad esempio, mediante i ben noti file APK).

Un consiglio generale che posso darti in questo contesto è dunque quello di scaricare le app solamente dalla fonte ufficiale del Play Store o al massimo dal negozio digitale ufficiale preinstallato sul tuo dispositivo (che può essere, ad esempio, Huawei AppGallery sui dispositivi Android privi dei servizi Google).

Così facendo, eviterai il più possibile eventuali problematiche relative all'installazione di app non sicure (questo vale anche per gli aggiornamenti delle app, che per sicurezza andrebbero effettuati unicamente dai negozi digitali o, al massimo, dai siti Web ufficiali di chi offre il servizio).

Effettuare la scansione con un antimalware

Adesso che hai verificato l'eventuale presenza di app “sospette” e hai anche compreso come evitare alcune problematiche di sicurezza, direi che è giunta l'ora di provare a farti aiutare da una soluzione in grado di scovare eventuali situazioni malevole presenti sul tuo dispositivo: insomma, è arrivato il momento di usare un antimalware.

A tal proposito, devi sapere che in realtà i dispositivi Android usualmente dispongono già di una soluzione di protezione integrata, chiamata Play Protect. Per intenderci, puoi accedere a quest'ultima aprendo il Play Store, facendo tap sull'icona del profilo collocata in alto a destra e selezionando l'opzione Play Protect. Così facendo, potrai anche eventualmente effettuare una scansione mediante il tasto Analizza (ma potresti anche essere avvertito del fatto che il dispositivo ha già eseguito in automatico controlli di questo tipo).

In ogni caso, in determinati contesti è bene, per sicurezza, provare anche a fare uso di un antimalware di terze parti, avviando un'apposita scansione anche mediante quest'ultimo. A tal proposito, potrebbe esserti utile la mia guida sui migliori antivirus per Android.

Evitare il root

Così ti ho consigliato di evitare l'installazione di app sconosciute, un'altra operazione che potresti voler evitare, specialmente al giorno d'oggi, è quella relativa al root.

Per fartela breve, c'è stato un tempo in cui l'ottenimento di privilegi di amministrazione elevati legati al sistema operativo Android consentiva di sbloccare determinate funzionalità avanzate dei dispositivi, motivo per cui gli utenti più smanettoni erano soliti effettuare operazioni di questo tipo.

Tuttavia, i tempi d'oro del modding sono ormai conclusi, considerando anche il fatto che ormai le prestazioni e le funzionalità offerte “di serie” dai dispositivi Android riescono a rispecchiare le esigenze della grande maggioranza degli utenti. Avrai dunque già capito dove voglio arrivare: in un contesto come quello attuale, probabilmente non vale più la pena effettuare il root, se non in casi molto specifici.

Rischieresti infatti di mettere inutilmente a rischio la sicurezza del tuo dispositivo, non riuscendo poi magari nemmeno a raggiungere l'obiettivo in termini di funzionalità da sbloccare che ti eri preposto.

Ripristinare Android

Se hai seguito alla lettera tutte le indicazioni fornite nei capitoli precedenti del tutorial ma il tuo smartphone sembra continuare a comportarsi in modo anomalo, potresti voler procedere con un ripristino, anche se ti ricordo che quest'ultimo comporta l'eliminazione di tutti i dati presenti sul dispositivo.

Potresti dunque voler dare un'occhiata alle possibilità disponibili in termini di backup, ma per effettuare il tutto in modo consapevole e guidato ti consiglio caldamente di fare riferimento a quanto ho indicato nella mia guida su come formattare Android, in cui sono sceso nel dettaglio di tutte le questioni da tenere in considerazione quando si vuole effettuare un'operazione di questo tipo.

Come eliminare un hacker dal cellulare: iPhone

Hai un iPhone? In questo caso, valgono molte delle indicazioni che ti ho appena dato per Android, ma ci sono anche altre operazioni specifiche che puoi mettere in pratica per verificare, ed eventualmente debellare, software spia dal tuo telefono.

Verificare la presenza di profili di configurazione personalizzati e VPN

Una questione da tenere in considerazione per quel che riguarda iOS — e dunque per l'iPhone — è relativa all'esistenza di app progettate per il controllo parentale o funzionalità simili, che possono però essere potenzialmente utilizzate per scopi malevoli.

In questo contesto, le app di questo tipo potrebbero tradire la loro presenza sull'iPhone creando profili di configurazione personalizzati e VPN. Hai già dunque probabilmente capito dove voglio arrivare: risulta un bene verificare l'eventuale presenza di situazioni anomale.

Per fare questo, puoi raggiungere il percorso Impostazioni > Generali > VPN e gestione dispositivi, verificando che non siano presenti profili di cui non sei a conoscenza. Se trovi qualcosa di “sospetto”, chiaramente, eliminalo. Inoltre, per ulteriore sicurezza, potresti voler consultare le FAQ ufficiali di Apple, nonché, se hai forti dubbi in merito al fatto che il dispositivo sia compromesso, dare un'occhiata alla sezione di questa guida legata al ripristino dell'iPhone.

Evitare il jailbreak

Ho già preso in esame una situazione simile nel capitolo relativo al root di Android, ma devi sapere che anche nel mondo Apple esiste una situazione equivalente, ovvero il jailbreak.

Anche in questo caso, come già detto in precedenza per Android, probabilmente non ha più molto senso effettuare questo tipo di operazione, se non proprio in determinate situazioni specifiche. Ci sono infatti dei rischi di sicurezza importanti collegati a un'operazione di questo tipo.

Insomma, potresti voler dare un'occhiata alla mia guida su come togliere il jailbreak, se hai messo in atto quest'operazione in passato, nonché banalmente starci alla larga se il tuo dispositivo è pulito.

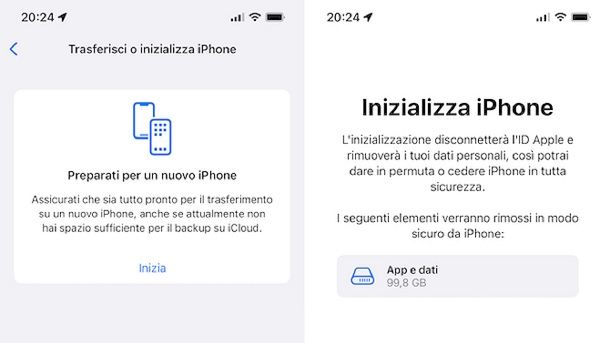

Ripristinare iPhone

Al netto delle indicazioni specifiche per iPhone fornite in precedenza, ciò che potresti voler fare nel caso in cui il dispositivo continui a comportarsi in modo anomalo è procedere a un ripristino (ricordati però, come sempre, che questa procedura comporta l'eliminazione di tutti i dati dall'iPhone).

Per fare tutto in modo oculato, in questo caso ti consiglio caldamente di fare riferimento al mio tutorial su come effettuare il reset dell'iPhone, così da procedere comprendendo per bene tutte le questioni che ruotano attorno a questo tipo di operazione.

Altri consigli utili

Nella fase conclusiva della guida, in cui hai compreso le principali questioni legati ad Android e iPhone, ritengo sia giusto scendere anche rapidamente nel dettaglio di alcune questioni che potrebbero aiutarti a prevenire situazioni future di questo tipo. Di seguito puoi trovare alcuni dettagli in merito.

- Aggiornare il sistema operativo e le app: alcuni criminali informatici studiano il codice del sistema operativo e delle app per gli smartphone più celebri, alla ricerca di malfunzionamenti da sfruttare per i propri scopi. Per questo motivo, effettuare gli aggiornamenti è a dir poco fondamentale: disporre delle versioni più aggiornate di app e sistema operativo significa diminuire, e di molto, la possibilità di essere esposti a problemi di questo tipo, grazie alle correzioni che i programmatori apportano di tanto in tanto ai loro prodotti. Puoi consultare le mie guide su come aggiornare Android e come aggiornare iPhone per ulteriori dettagli.

- Proteggere adeguatamente lo smartphone: bastano pochi minuti affinché qualcuno possa installare un'app spia sul telefono, senza che il proprietario se ne renda conto. Dunque, soprattutto se si tende a lasciare lo smartphone incustodito per periodi anche molto brevi, è fondamentale proteggerlo con un PIN, un sistema biometrico (impronta digitale, riconoscimento facciale o scansione dell'iride) o una password, da custodire gelosamente e non diffondere in giro: ciò rende impossibile l'utilizzo dello smartphone da parte di persone non autorizzate.

- Evitare le reti Wi-Fi di dubbia provenienza: quanto sto per dirti può sembrarti strano, ma alcuni malintenzionati potrebbero creare delle reti wireless fasulle (e apparentemente funzionanti e aperte a tutti) per rubare i dati in transito e garantirsi l'accesso agli account — o ai dispositivi — di chi vi si collega. Anche se oggi questa procedura non ha più molto successo, complice l'introduzione di sofisticati metodi di cifratura (cioè protezione dei dati), è sempre consigliabile non collegarsi a reti Wi-Fi di cui non si conosce l'attendibilità. Inoltre, se possibile, ti invito a usare un servizio di VPN, come ad esempio NordVPN (la mia recensione qui) e Surfshark (la mia recensione qui), così come Express VPN e Privado VPN.

- Non prestare lo smartphone a sconosciuti o persone non fidate: è una misura piuttosto banale, ma non va assolutamente sottovalutata: se il cellulare dovesse finire in mani sbagliate, il malintenzionato di turno avrebbe tutto il tempo di configurare un'app antifurto, di controllo parentale o una qualsivoglia soluzione malevola, nonché di renderla invisibile anche all'antivirus. Inoltre, prestare un dispositivo così personale può indurre chi ne approfitta a ficcare il naso tra i file memorizzati, permettendogli potenzialmente di acquisire dati e informazioni da ritorcere contro il legittimo proprietario: ecco perché, anche se può sembrare scortese, bisogna saper dire di no al momento giusto.

Per il resto, potrebbe anche interessarti approfondire le opzioni legate alla privacy, tema giustamente sempre più caldo a cui ho fatto riferimento nel mio tutorial su come proteggere la privacy del cellulare. Inoltre, un'altra guida cui potresti voler dare un'occhiata è quella relativa a come eliminare i software spia dal cellulare.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.