Come hackerare un account di Fortnite

Come ben saprai, Fortnite è uno dei titoli free-to-play più famosi e giocati al mondo. Negli ultimi anni la Fortnite Mania ha contagiato un po' tutti, arrivando persino a plasmare la cultura pop di massa, creando eventi visibili da milioni e milioni di giocatori. Sfortunatamente, però, quando un prodotto raggiunge un'elevata ricezione e arriva a un pubblico più ampio, iniziano ad aumentare anche i modi per abusare in maniera negativa di quel singolo prodotto. Nel caso dei videogiochi, questo si traduce nella scoperta di trucchi per barare, falle nel codice per compromettere l'esperienza di gioco e soprattutto la creazione di strumenti in grado di mirare ai tuoi dati sensibili all'interno dei server che lo gestiscono.

Se sei arrivato qui, significa che sei al corrente di questo problema e, anzi, avendo un certo timore circa la sicurezza dei tuoi dati, vorresti sapere quali sono le strade che percorrono i malintenzionati quando si chiedono come hackerare un account di Fortnite. D'altro canto, conoscere a livello generale le tecniche più utilizzate dai malintenzionati per carpire dati sensibili risulta importante per capire meglio quali protezioni mettere in campo. Nei capitoli che seguono procederò, dunque, a scopo puramente informativo, a scendere nel dettaglio di tutte le questioni del caso in ottica protezione dell'account.

_ ATTENZIONE: accedere senza permesso agli account di gioco altrui e rubare i dati di accesso di computer non propri è una grave violazione della privacy, e in alcuni casi rappresenta un reato punibile a norma di legge. Pertanto, non mi assumo alcuna responsabilità circa l'uso scorretto che potresti fare delle informazioni contenute in questo tutorial. Non è assolutamente mia intenzione promuovere alcuna attività illecita e le indicazioni sono infatti generiche (nonché pensate esclusivamente per capire da dove deriva il problema)._

Indice

- Informazioni preliminari

- Come fanno gli hacker a rubare gli account di Fortnite

- Come proteggere il proprio account di Fortnite

Informazioni preliminari

Come accennato in apertura, quando i malintenzionati si chiedono come hackerare un account di Fortnite hanno purtroppo a disposizione varie strade. Nell'era dell'intelligenza artificiale, infatti, le vie percorribili sono tante. Spesso, però, i metodi utilizzati dai cybercriminali si basano più che altro sulle fragilità emotive della vittima. Prima di entrare nel dettaglio di questioni più tecniche, dunque, ritengo sia giusto metterti al corrente della situazione generale e delle tecniche di ingegneria sociale che circolano sul Web.

Nel caso di un videogioco popolare come Fortnite, qualcuno potrebbe per esempio contattarti e prometterti in regalo delle skin particolarmente rare, chiedendoti però i dati d'accesso al tuo account. Ecco: non fornire mai i dati del profilo agli sconosciuti, anche se questi ti promettono chissà quali benefici in-game. Si tratta infatti probabilmente di malintenzionati che vogliono rubare il tuo account, al fine di rivenderlo online. Questo è solo un esempio di questione che può verificarsi, ma sappi che sul Web circola purtroppo tutto: attenzione, dunque, in generale alle strane comunicazioni, soprattutto a quelle che tentano di generare un “senso d'urgenza”.

Al netto delle tecniche di ingegneria sociale, girovagando sul Web ti potresti essere imbattuto in una pubblicità, un video o persino un sito Web che mette in evidenza un qualche tipo di strumento in grado di potenziare il tuo account o di farti ottenere “magicamente” chissà quale beneficio. Ebbene, questi programmi sono praticamente sempre falsi e, anzi sono delle truffe che, nel peggiore dei casi, raccolgono gli indirizzi email e altri dati di chi prova a usarli. Evita, insomma, di scaricare strani strumenti da annunci pubblicitari e altre fonti ben poco affidabili, visto che per giocare a Fortnite non servono programmi esterni di questo tipo.

Ovviamente, un buon modo per evitare di incrociare lo sguardo con queste trappole informatiche risiede nel non affidarsi a siti sospetti, che promettono (mentendo) questo genere di servizi. Questo include anche tutte quelle email dubbie ricevute, nonché i relativi allegati. È sempre bene, insomma, ragionare per bene, evitando di farsi prendere dalla fretta ed eventualmente effettuando ricerche specifiche su Google per comprendere meglio su cosa ci si è imbattuti (ovviamente consultando esclusivamente portali affidabili).

Come fanno gli hacker a rubare gli account di Fortnite

Hai scoperto come gli utenti più ingenui (o comunque in un momento di distrazione) potrebbero “regalare” i propri dati (e non solo) ai malintenzionati con soluzioni abbastanza banali, ma quali sono invece le principali tecniche utilizzate dai malintenzionati per tentare di ottenere l'accesso ai dati dell'ignara vittima anche senza che questa abbia fatto alcunché? Nei capitoli qui sotto puoi trovare tutti i dettagli generali del caso, che ti torneranno poi utili per capire per bene come proteggere il tuo account e a cosa servono nello specifico le varie soluzioni di sicurezza.

Data breach

Un problema ampiamente diffuso in ambito informatico riguarda le cosiddette fughe di dati, note anche come data breach. Si fa riferimento a tentativi da parte dei malintenzionati di ottenere i dati sensibili degli utenti senza attaccare i rispettivi dispositivi, ma rubando direttamente i database delle grandi aziende operanti sul Web.

Certo, Epic Games, l'azienda dietro Fortnite, è un colosso del mondo del gaming, ma in termini di cybersecurity nessun sistema è mai totalmente al sicuro. Devi sapere, infatti, che, nonostante le tante protezioni messe in campo in questo senso, password crittografate in primis, nel corso degli anni si sono comunque verificate delle situazioni spiacevoli. Nel 2018, per esempio, ci fu un enorme data breach, a causa di un hack relativo a una pagina datata del sito Web di Epic Games. La problematica comportò la compromissione della sicurezza per milioni di account di Fortnite, alcuni dei quali finirono anche in vendita sul Dark Web.

Quella indicata è ormai una questione passata, ma questo non significa che in futuro non possano verificarsi di nuovo problematiche simili. Devi sapere, infatti, che ormai in ambito informatico si parla sempre più spesso di data breach, come puoi approfondire tramite il portale ufficiale di ESET (che nel 2022 ha realizzato, in inglese, una lista dei più grandi problemi di sicurezza in ambito videoludico visti nel corso degli anni). Capisci bene, insomma, che ormai si tratta di questioni ben note.

È insomma sempre bene non abbassare la guardia da questo punto di vista, impostando delle protezioni extra e aggiungendo dunque degli ulteriori gradi di sicurezza al proprio account relativo al popolare videogioco. Puoi trovare dettagli a tal proposito nella seconda parte della guida.

Keylogger

Al netto dell'importante questione data breach, tra gli strumenti che permettono ai pirati informatici di bucare le difese degli utenti di Fortnite (e non solo) ci sono i keylogger. Si tratta di software che registrano di nascosto tutto quello che viene digitato sulla tastiera del PC (o anche di smartphone e tablet), compresi i dati di accesso ai giochi, per poi inviarli ai malintenzionati, che quindi possono farne ciò che vogliono.

Per evitare minacce di questo genere, bisogna stare alla larga da software contraffatti, software provenienti da fonti non affidabili e non bisogna premere su link e allegati “sospetti” ricevuti via email o sistemi di messaggistica. Inoltre, ovviamente, bisogna munirsi di adeguate protezioni antivirus e antimalware. A tal proposito, potrebbe farti piacere seguire quanto indicato nel capitolo finale del tutorial.

Sappi, per il resto, che esistono anche dei keylogger hardware, che nella maggior parte dei casi prendono la forma di particolari adattatori USB o PS/2, ma questo tipo di minaccia riguarda poco gli attacchi agli account Fortnite, in quanto richiede di agire fisicamente sui PC delle vittime. I malintenzionati dovrebbero dunque in questo caso avere accesso fisico ai tuoi dispositivi, cosa che è più complicata rispetto alle questioni software.

Applicazioni false

Soprattutto in ambito mobile, un metodo molto usato per rubare gli account di Fortnite risiede nelle app false o contraffatte: una problematica che colpisce soprattutto il sistema Android. Come ben saprai, l'applicazione ufficiale di Fortnite non è disponibile all'interno del Google Play Store, sostituito in questo caso dall'accesso al sito Web ufficiale di Epic e dal download dell'Epic Games App. Ebbene, se da un lato quest'opzione consente agli utenti mobile di scaricare senza problemi il gioco nonostante tutto, dall'altro lato ha aperto le porte a diversi store alternativi che hanno reso disponibile l'app anche all'interno del proprio catalogo.

Tra questi store, ce ne sono anche alcuni non affidabili, dove sono “spuntate” versioni modificate della Epic Games App o addirittura fantomatiche copie di Fortnite, con un'icona legata al gioco ma con al suo interno contenuti tutt'altro che ufficiali. Ebbene, tali app possono nascondere delle backdoor, cioè dei canali di comunicazione nascosti che permettono ai malintenzionati, proprio come nel caso dei succitati keylogger, di entrare all'interno del dispositivo della vittima e carpire dei dati, tra cui nomi utente e password.

A differenza dei keylogger, le backdoor sono specializzate nell'esecuzione remota di applicazioni estranee al sistema operativo colpito. A seconda della sofisticatezza di una backdoor, infatti, il malintenzionato potrà eseguire dalle semplici applicazioni già installate, fino ad arrivare ad aprire pagine Web di dubbia origine e installare software senza il permesso dell'utente. Per evitare queste minacce, tornano utili i classici consigli: evitare le app provenienti da fonti non ufficiali, quindi non dal Play Store o, nel caso specifico di Fortnite, dal sito Web ufficiale di Epic. È anche altamente consigliato non effettuare il root, dato che potrebbe esporre il sistema a inutili rischi di sicurezza.

Su iOS e iPadOS, invece, i rischi sono inferiori, visto che di base è possibile installare app al di fuori dell'App Store fino a un certo punto (maggiori dettagli qui), almeno non ufficialmente: esistono infatti dei sistemi, come il jailbreak e il sideloading di app da computer, che consentono l'installazione di app non ufficiali: evitali e dovresti essere ragionevolmente al riparo dalle app contraffatte.

Altri metodi utilizzati dagli hacker

Al netto dei principali metodi utilizzati dagli hacker per tentare di carpire dati sensibili, esistono purtroppo tante altre tecniche che questi possono mettere in atto per cercare di raggiungere i propri scopi malevoli. D'altro canto, la situazione è in continuo aggiornamento, visto che i malintenzionati sono continuamente alla ricerca di nuovi metodi per raggiungere i propri obiettivi.

Ecco allora che vale la pena prestare attenzione anche, per esempio, al phishing. Con questo termine si intendono quelle pratiche e tecniche con le quali un malintenzionato sfrutta i desideri e le necessità di un utente per proporgli un'offerta studiata a tavolino per generare attenzione. Nei casi più comuni di phishing, il malintenzionato finge di far parte di una grande compagnia (o addirittura di un ente nazionale), invitando la vittima a inserire i suoi dati sensibili, come indirizzo email, password o addirittura il numero e il codice della carta di credito in un modulo del tutto simile a quello di un sito riconosciuto e affidabile.

Riportando tutto all'interno di Fortnite, ti potresti essere imbattuto (tra una vittoria reale e l'altra) in un particolare sito Web, video o addirittura applicazione per smartphone che promette un regalo incredibile: una quantità infinita di V-Bucks gratuiti. Cosa può accadere in questi casi, a cui accennavo già nel capitolo preliminare del tutorial? Proviamo a “simulare” lo scenario. Sapendo il valore di questa moneta virtuale creata da Epic Games per gestire gli acquisti all'interno dello shop del gioco, decidi di fidarti dell'annuncio. Una volta aperto il link condiviso, ti si presenta davanti l'offerta che cerchi e ci premi sopra. Da quel momento, però, il sito Web falso ti chiede di inserire i dati d'accesso del tuo account Epic Games, per poter (a sua detta) associare l'account e versarti finalmente quella tango agognata somma di V-Bucks.

Ebbene, sfortunatamente per te, quella grande somma di crediti non arriverà mai. Anzi, con molta probabilità i tuoi dati d'accesso sono finiti nelle mani dei già citati truffatori, oppure all'interno del mercato degli account di Fortnite rubati. Può capitare infatti, che alcuni degli account vittima di queste tecniche vengano presi, modificati e poi venduti sul deep Web, e non solo. Come evitare queste minacce? Evitando, ancora una volta, di aprire strani link e avendo la consapevolezza che, anche nel mondo di Internet, nessuno regala nulla!

Per il resto, quelli indicati in questa sede sono solo degli esempi principali di potenziali problemi di sicurezza che possono verificarsi in ambito informatico. Per saperne di più in sulla questione generale potrebbe dunque interessarti dare un'occhiata al mio approfondimento relativo a come fanno gli hacker a rubare le password.

Come proteggere il proprio account di Fortnite

Ora che conosci a livello generale quali sono le principali tecniche utilizzate dagli hacker, direi che è arrivato il momento di entrare nel vivo del tutorial e illustrarti come proteggersi e come reagire in caso di presunti problemi relativi al proprio account Fortnite (anche se qualche consiglio rapido te l'ho già dato anche nei capitoli precedenti).

Monitorare i data breach

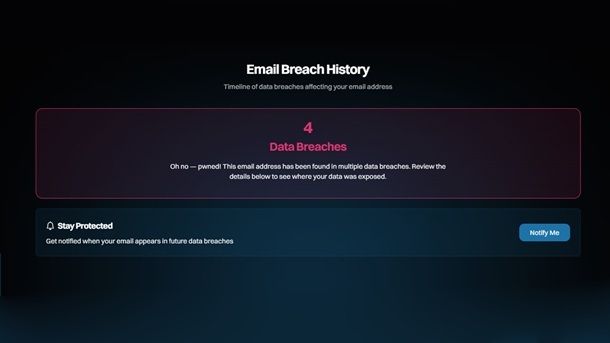

Come spiegato in un precedente capitolo della guida, al giorno d'oggi una questione a cui prestare particolare attenzione è relativa ai data breach, ovvero alle fughe di dati.

Come visto, infatti, i malintenzionati potrebbero cercare di ottenere informazioni relative al tuo account da database di terze parti e metterle poi in vendita, per esempio, sul Dark Web. Ecco allora che conoscere quali informazioni sono trapelate online può aiutarti a comprendere meglio la situazione. Ricorda: il fatto che i tuoi dati siano finiti in un data breach non significa automaticamente che il tuo account sia stato compromesso, visto che i malintenzionati potrebbero avere accesso, per esempio, solo al nome dell'indirizzo e-mail oppure a delle forme di password crittografate (e dunque non utilizzabili). Tuttavia, in ambito di cybersecurity è sempre importante essere consapevoli di ciò che accade e prendere tutte le prevenzioni del caso.

Ecco allora che puoi effettuare un controllo, per esempio, tramite il popolare portale Have I Been Pwned?. Quest'ultimo consente, infatti, semplicemente digitando il proprio indirizzo e-mail associato a Fortnite (tranquillo, i dati inseriti non vengono registrati in alcun modo) e premendo sul tasto Check, di ottenere indicazioni in merito agli eventuali data breach in cui è finito. Ricordati, in ogni caso, di verificare anche quali sono gli effettivi dati inclusi nelle singole fughe di dati, in modo da comprendere come si deve la situazione senza disperare (visto che spesso i dati coinvolti sono pochi e non compromettono effettivamente il tuo account). Così facendo, però, potresti scoprire il motivo per cui ultimamente sul tuo indirizzo e-mail sono arrivate strane comunicazioni, dalle quali ti ho già spiegato di stare alla larga.

Per il resto, se quella che utilizzi è un'email Gmail, sappi che Google consente di effettuare una scansione del Dark Web in modo affidabile e sicuro, al fine di capire se i tuoi dati sono finiti in mano ai malintenzionati. Per dare il via a questo tipo di scansione, collegati alla pagina Web relativa alla gestione dell'account Google, raggiungi la scheda Sicurezza collocata a sinistra e fai clic sulla voce Report del dark Web, seguendo in seguito le indicazioni che compaiono a schermo per ottenere il risultato dell'analisi.

Per maggiori dettagli generali, comunque, ti consiglio di fare riferimento anche alle mie guide su come capire quali dati sono finiti sul Dark Web, come sapere se un account è stato violato e su come difendersi dai data breach.

Cambio password

Se sospetti che il tuo account possa essere stato compromesso in qualche modo o comunque credi che i tuoi dati di accesso siano facili da indovinare, vale innanzitutto la pena eseguire un cambio di password di Fortnite. In questo, il sito Web di Epic Games ti viene in soccorso.

Fortnite, così come qualsiasi altro gioco sviluppato da Epic, permette l'accesso ai suoi utenti esclusivamente tramite il proprio account Epic Games, che permette l'accesso a tutti i giochi del produttore. Cambiare la propria password dell'account di Epic Games (e quindi cambiare anche la password di accesso a Fortnite) è molto semplice.

Prima di tutto, raggiungi il sito Web ufficiale di Epic Games, accedendo poi al tuo account facendo clic sul pulsante Accedi in alto a destra e selezionando il metodo con cui eseguire il login (email, Facebook, ID Apple, account Xbox, account Nintendo, account PlayStation, account di Steam e così via). Fatto questo, porta il puntatore del mouse verso il tuo nome utente (sempre in alto a destra) e fai clic sulla voce Account nel menu che compare a schermo, così da entrare nelle opzioni del tuo account.

A questo punto, fai clic sulla scheda Password e Sicurezza collocata a sinistra, così da accedere alla pagina che ti permetterà di cambiare password (premendo sul pulsante Modifica la password). Inserisci, dunque, la tua password attuale, la tua nuova password (due volte, per confermarla, ovviamente assicurati di scegliere una password forte) e fai clic sul pulsante Conferma, seguendo le indicazioni che compaiono a schermo per completare l'operazione.

Se non riesci ad accedere e temi che il tuo account di Fortnite sia stato già rubato, segnala la cosa a Epic Games e tenta di recuperare il profilo. Maggiori informazioni sono disponibili nel mio tutorial su come recuperare la password di Fortnite.

Autenticazione in due passaggi

Al netto del classico cambio di password, un metodo con il quale Epic Games può garantirti una maggiore sicurezza del tuo profilo di Fortnite è l'autenticazione in due fasi. Questa procedura è stata negli ultimi anni applicata da tantissime altre aziende, come per esempio Steam e Google, e ha come compito quello di associare al proprio account un codice presente all'interno di un singolo dispositivo.

Questo codice verrà fornito in automatico a ogni nuovo accesso dal sito Web stesso, oppure da un App di autenticazione, installabile separatamente sul tuo smartphone o tablet. Nel caso di Epic e Fortnite, il portale stesso consiglia, per esempio, l'utilizzo di Google Authenticator. Per tutti i dettagli sul da farsi, così che tu possa scegliere il metodo di autenticazione che più fa al caso tuo, ti rimando alla mia guida specifica su come attivare la 2FA di Fortnite.

Fatto sta che questo ulteriore grado di sicurezza è pensato per non consentire ai malintenzionati di accedere al tuo account nemmeno nel caso in cui siano in possesso della relativa password, visto che poi dovrebbero avere accesso anche al tuo dispositivo di fiducia per riuscire a ottenere l'ulteriore codice di sicurezza richiesto. Maggiori dettagli qui.

Altri metodi per proteggere il proprio account

A questo punto della guida, adesso che sei a conoscenza delle principali questioni di sicurezza relative all'account di Fortnite, direi che vale la pena approfondire rapidamente anche altre soluzioni che possono consentirti di proteggere il tuo profilo.

Dato infatti che, come spiegato in precedenti capitoli della guida, gli hacker potrebbero cercare di carpire dati sensibili dal tuo dispositivo, potresti anche mettere in campo la giusta soluzione di sicurezza, a partire dall'antivirus. Per quanto al giorno d'oggi le soluzioni integrate, come per esempio Microsoft Defender/Sicurezza di Windows, abbiano fatto dei passi in avanti importanti, potresti infatti essere alla ricerca di una soluzione a tutto tondo più avanzata.

Per farti un esempio concreto, Surfshark One rappresenta una soluzione all-in-one ("tutto in uno) per la protezione di computer e dispositivi mobili. Per intenderci, sono integrate delle funzionalità di sicurezza avanzate che coprono parecchie minacce di sicurezza informatica tra quelle citate in questa sede, visto che c'è una scansione dei file direttamente in fase di download (cosa che può proteggere il dispositivo da file relativi, per esempio, ad app false) e c'è la possibilità di ottenere in modo istantaneo notifiche relative alle fughe di dati (tenendo così tutto monitorato senza dover effettuare in modo manuale le scansioni indicate in precedenza). Se sei interessato a una soluzione di questo tipo, puoi consultare il mio approfondimento relativo al funzionamento di Surfshark One, che è una soluzione a pagamento ma non ha in realtà un costo poi così proibitivo.

Questo è solo un esempio di soluzione di sicurezza, visto che potrebbe farti piacere consultare i miei approfondimenti generali relativi ai migliori antivirus gratuiti e ai migliori antivirus a pagamento, nonché a come eliminare i malware e come eliminare gli spyware.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.