Come hackerare un PC

In un mondo iperconnesso come quello odierno, le minacce informatiche sono purtroppo sempre dietro l'angolo. Gli hacker infatti ne tentano di ogni per cercare di “bucare” i computer, alla ricerca di carpire dati sensibili e trarne illecito profitto (o, in altri casi, spiare l'ignara vittima).

Quando pensano a come hackerare un PC, insomma, i malintenzionati hanno purtroppo un ampio numero di strade a loro disposizione. È dunque un bene, in un contesto simile, conoscere cosa sono in grado di fare questi ultimi, in modo da comprendere come difendersi al meglio dalle principali minacce informatiche.

Attenzione: questo post è stato scritto a puro scopo illustrativo e, per questo motivo, non mi assumo alcuna responsabilità circa il potenziale uso improprio che potresti fare delle informazioni contenute in esso, visto che sono pensate esclusivamente per proteggere il proprio computer. Ricordati che “intrufolarsi” in sistemi informatici di utenti e aziende senza averne ricevuto l'autorizzazione può rappresentare un reato. Tutto chiaro? Bene, allora procediamo!

Indice

Come fanno i malintenzionati a “bucare” il PC

Quando i malintenzionati ragionano su come hackerare un PC, in genere optano per delle tecniche ormai ben note in termini di cybersecurity. Ecco allora che vale la pena approfondire le questioni principali relative a questo ambito, in modo da capire meglio quali prevenzioni di sicurezza mettere in atto.

Backdoor

Uno dei principali strumenti utilizzati dai criminali informatici per hackerare i PC sono le cosiddette backdoor (in italiano “porte sul retro” o "porte di servizio), costituite da un codice o da una serie di comandi utilizzati per accedere a un programma o addirittura a un intero sistema. In cosa consiste il loro utilizzo? Nel realizzare un ponte di comunicazione tra il computer del criminale e quello dell'utente, senza che quest'ultimo si accorga di nulla.

In questo modo, il malintenzionato è in grado di agire da remoto, prendendo il controllo del PC dell'ignara vittima e facendo compiere a quest'ultimo le operazioni necessarie per portare a termine i suoi piani: ad esempio, potrebbe installare programmi malevoli, avvalersi del computer per veicolare altri attacchi informatici e in generale compiere altre operazioni illecite.

Molte volte, le backdoor vengono realizzate mediante i cosiddetti trojan, i quali vengono fatti installare all'utente, per esempio, mediante l'invio di email contenenti link infetti oppure facendo scaricare loro dei programmi, apparentemente innocui, ma che in realtà agiscono in modo malevolo in background senza che l'utente lo sappia.

Questi programmi sono particolarmente pericolosi, poiché potrebbero essere in grado di aggirare le funzioni di protezione del sistema (qualora l'utente abbia aperto le porte del router e/o del firewall). A rendere ancora più pericolosi i trojan backdoor è la facilità con cui è possibile crearli, cosa che tutto sommato rende possibile una diffusione più ampia di questo tipo di minaccia informatica.

Keylogger

I keylogger costituiscono un'altra arma molto potente in mano ai cybercriminali. Come suggerisce il nome, infatti, questi software si insinuano nel sistema e, all'insaputa dell'utente, registrano tutto ciò che viene digitato sulla tastiera, inviando poi queste informazioni al malintenzionato che sta controllando il PC.

Come puoi ben capire, sono molto pericolosi in quanto offrono al cybercriminale la possibilità di carpire password e dati sensibili digitati, ad esempio, in chat, servizi di messaggistica, e-mail e così via. Capisci bene, inoltre, che si tratta di un metodo che può essere utilizzato anche per spiare cosa sta facendo la vittima.

Sappi che esistono anche dei keylogger hardware, ossia dei dispositivi fisici che vengono posizionati tra la tastiera e il computer e registrano, anche in questo caso, tutto quello che viene digitato sul computer. Per posizionare un keylogger hardware, però, è ovviamente richiesto l'accesso fisico alla macchina dell'utente.

Ingegneria sociale

La cosiddetta ingegneria sociale è un altro mezzo utilizzato dai criminali informatici per intrufolarsi nei PC delle proprie vittime. In cosa consiste? Semplice: anziché ricorrere all'uso di strumenti hardware e/o software particolarmente avanzati (almeno nell'attuazione della “prima parte” del piano), i cybercriminali sfruttano l'ingenuità e l'inesperienza delle potenziali vittime per intrufolarsi nei loro computer.

Vuoi che ti faccia un esempio pratico di come può avvenire ciò? Il malintenzionato avvicina la vittima designata e, accampando una scusa più o meno credibile, chiede il suo permesso per utilizzare il suo PC. Se l'utente acconsente, il criminale approfitta dell'occasione per installare qualche software-spia che possa permettergli, poi, di controllare il computer a distanza. In parole povere, in questo caso è la vittima stessa, spinta da un “senso d'urgenza” generato dal malintenzionato, a fornire l'accesso al proprio dispositivo.

Altri metodi utilizzati dai malintenzionati per “bucare” il PC

Chiaramente quelle indicati in precedenza sono solo alcune delle modalità utilizzate dai malintenzionati per accedere al PC delle vittime. Di seguito trovi dunque altre minacce informatiche che potrebbero esporre il tuo dispositivo di fiducia a problemi di sicurezza.

- Download di file malevoli: può sembrare banale, ma in realtà non sono in pochi coloro che, tentando di scaricare file da siti Web dubbi, si sono ritrovati a dover avere a che fare con delle minacce di sicurezza informatica. Per fortuna, però, oggi esistono anche delle soluzioni di sicurezza che possono scansionare i file direttamente in fase di download (come illustrerò meglio più avanti nel corso del tutorial).

- Phishing: si tratta di un metodo utilizzato dai malintenzionati per cercare di ottenere informazioni sensibili dalla vittima, spesso utilizzato link e/o allegati malevoli. Non è inoltre inusuale sentire parlare di spoofing, ovvero del tentativo da parte dei criminali di fingersi realtà affidabili (come un istituto di credito, per fare un esempio).

- Controllo della webcam: uno degli scenari più temuti da chi è solito utilizzare webcam, compresa quella integrata nel proprio computer portatile, è che i malintenzionati riescano ad accedere al relativo flusso video. I sistemi per proteggere a dovere quest'ultimo, però, non mancano, soprattutto se si utilizzano soluzioni di sicurezza avanzate come quelle che illustrerò più avanti nel corso della guida.

Come già accennato in precedenza, insomma, sono tante le strade che gli hacker possono tentare di seguire per raggiungere i propri scopi illeciti e la situazione è in continua evoluzione, dunque capisci bene che prendere delle prevenzioni in termini di sicurezza, cosa che ti indicherò come fare nei capitoli successivi della guida, è buona cosa.

Come non farsi hackerare il PC

Dopo aver esaminato alcune tecniche utilizzate dai criminali informatici per spiare le proprie vittime, è giunto il momento di analizzare alcuni strumenti di difesa utili a contrastare i tentativi malevoli. Di seguito puoi dunque trovare un ampio numero di questioni da tenere in considerazione in questo ambito.

Utilizzare i giusti programmi di sicurezza

La prima cosa che ti consiglio di fare per proteggere il tuo PC da possibili intrusioni è usare un buon antivirus, che possa monitorare in maniera regolare il sistema e bloccare sul nascere eventuali problemi di sicurezza dovuti alle principali minacce informatiche.

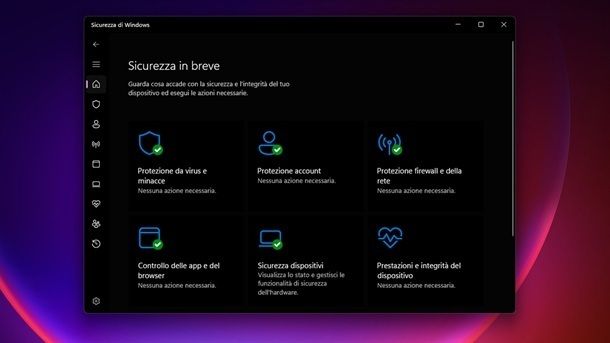

Nelle più recenti versioni di Windows, è incluso Windows Defender/Sicurezza di Windows, un ottimo antivirus sviluppato da Microsoft e di cui ti ho parlato in quest'altra guida. Volendo, però, è possibile installare degli antivirus di terze parti, anche gratuiti, in suo sostituzione, come ad esempio Bitdefender, di cui ti ho parlato in maniera piuttosto approfondita nella mia guida dedicata ai migliori antivirus gratis.

Se, però, intendi abilitare delle protezioni di sicurezza avanzate sul tuo computer, che coprano anche i casi indicati in precedenza, puoi optare per una soluzione come Surfshark One. Si fa riferimento, infatti, a una suite all-in-one accessibile praticamente da tutte le piattaforme a cui potresti pensare, ovvero Windows, macOS e distro Linux. Per intenderci, questo tipo di programma di sicurezza include funzioni come quella relativa alla protezione del flusso video della webcam. C'è inoltre la scansione dei file direttamente nella fase di download, in modo da prevenire eventuali problemi relativi a ciò che si scarica. Non mancano inoltre notifiche istantanee riguardanti le eventuali fughe di dati che ti riguardano. Tutto ciò a un costo non esagerato, come puoi approfondire seguendo quanto indicato nella mia guida su come funziona Surfshark One.

Usi un Mac? Anche se i computer della “mela morsicata” sono generalmente ritenuti meno vulnerabili agli attacchi informatici, sappi che in realtà non esiste un dispositivo che sia totalmente al sicuro da questo tipo di minaccia. Potrebbe dunque interessarti approfondire soluzioni all-in-one come CleanMyMac, ovvero un popolare programma che si occupa, oltre che della protezione del sistema, anche di ottimizzarlo il più possibile. C'è infatti la possibilità di avviare una scansione smart che consente di fare tutto in modo rapido. In genere il programma si può utilizzare gratis a fronte di una prova di 7 giorni, ma in seguito viene richiesto di passare a un abbonamento a pagamento per proseguire. Sappi, però, che c'è un modo per risparmiare: passare per Setapp, ovvero per un piano in abbonamento che, a fronte di un costo ridotto e di una prova gratuita iniziale, permette di accedere a decine di programmi per macOS che altrimenti richiederebbero l'acquisto di licenze singole. È così che puoi accedere anche a CleanMyMac risparmiando. Se ti interessa saperne di più, fai riferimento ai miei tutorial su come funziona CleanMyMac e come funziona Setapp. Potrebbe inoltre farti piacere consultare il mio tutorial generale relativo ai migliori antivirus a pagamento.

Per il resto, per restare più sicuro, puoi utilizzare anche una soluzione come Malwarebytes Anti-Malware, avviando magari anche delle scansioni rapide con programmi come AdwCleaner e HitmanPro. In questo modo, ti proteggerai da diverse ulteriori minacce informatiche, quali per esempio gli spyware. Per maggiori dettagli, potrebbe interessarti consultare anche le mie guide su come rimuovere spyware e come rimuovere malware.

Scansionare la rete in modo avanzato

Al netto dell'utilizzo di base di soluzioni antivirus e anti-malware, potrebbe farti piacere sapere che alcuni di questi programmi dispongono di funzioni avanzate per la scansione di vulnerabilità, anche per quel che riguarda la rete Wi-Fi.

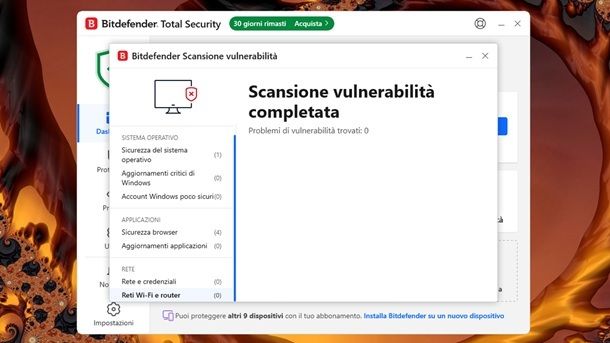

Per farti un esempio concreto, Bitdefender Antivirus Free può aiutarti a fare questo se decidi di passare per il relativo piano a pagamento (che in genere però si può provare gratis per 30 giorni). Per procedere, ti basta selezionare, una volta avviato il programma, la scheda Protezione dalla sinistra, premendo poi sul riquadro Scansione vulnerabilità. In questo modo, ti verrà fornita una descrizione dettagliata delle eventuali vulnerabilità riscontrate, consentendoti di comprenderne anche il livello di rischio e di sistemare tutto al volo semplicemente premendo sul relativo tasto Risolvi problema. Maggiori dettagli qui.

Per quel che riguarda poi la protezione mentre si naviga sul Web, anche in ottica di privacy, puoi optare un valido servizio VPN (Virtual Private Network) che disponga anche di funzioni di sicurezza integrate. Per farti un esempio concreto, il popolarissimo NordVPN mette a disposizione anche una funzione chiamata Threat Protection. Quest'ultima consente di mantenere al sicuro il computer, scansionando anche i file in fase di download, così da evitare in via preventiva che ci siano problemi. Se sei interessato ad approfondire meglio la questione, ti consiglio di consultare la mia guida generale su come funziona NordVPN.

Potrebbe inoltre farti piacere approfondire PrivadoVPN, in quanto si tratta di una soluzione che si fa notare anche per via di un prezzo particolarmente vantaggioso e del fatto che, nella fase di checkout, permette di selezionare l'aggiunta di un pacchetto antivirus in tempo reale. Quest'ultimo è denominato PrivadoVPN Sentry e potresti reputarla una soluzione interessante per aggiungere un ulteriore livello di sicurezza al tuo computer. Al netto di questo, potrebbe farti piacere in generale dare un'occhiata al mio tutorial relativo ai migliori servizi VPN disponibili.

Impostare un firewall

Utilizzare un firewall è un'altra cosa che ti suggerisco di fare per proteggere il tuo PC da eventuali intrusioni dall'esterno. Ti stai chiedendo che cos'è un firewall in quanto non ne hai mai sentito parlare? Te lo spiego subito.

Il firewall, che può essere sia di tipo software che di tipo hardware, protegge la rete da accessi non autorizzati, quindi da possibili intrusioni dall'esterno. Sia Windows che macOS integrano un firewall che risulta già attivo di default (anche se, come ti ho mostrato in un'altra guida, può essere disattivato abbastanza facilmente).

In ogni caso, sappi che è possibile adoperare anche strumenti di terze parti in grado di potenziarli o aiutarli nella loro azione, come Windows Firewall Control per Windows e Little Snitch per macOS. L'uso di queste soluzioni permette non solo di ampliare le funzionalità del firewall integrato nel sistema, ma anche monitorare con maggiore facilità le attività di rete. Per tutti i dettagli del caso sull'utilizzo di questo tipo di soluzione, puoi fare riferimento alla mia guida su come capire se il PC è spiato.

Altri metodi per blindare il PC

In conclusione del tutorial, andando oltre alle questioni di sicurezza principali, direi che vale la pena soffermarsi rapidamente su altri metodi che possono consentirti di proteggere al meglio il computer. Di seguito puoi trovarne alcuni, che sono più che altro delle accortezze da adottare per evitare il più possibile minacce di questo tipo.

- Non scaricare programmi da fonti dubbie: se pensi di non avere bisogno di programmi particolari, potresti pensare di passare solo per store digitali ufficiali, come il Microsoft Store per Windows e il Mac App Store per macOS, per scaricare ciò che ti serve. Questi negozi digitali offrono infatti il massimo della sicurezza da questo punto di vista.

- Non aprire allegati sospetti: se ricevi comunicazioni sospette, non farti prendere dal “senso d'urgenza” che spesso i malintenzionati cercano di generare in questo contesto. Valuta insomma per bene la soluzione ed effettua ricerche su Google in merito a comunicazioni specifiche per capire di cosa si tratta.

- Aggiornare programmi/sistema operativo: mantenere aggiornati i programmi e il sistema operativo non è utile solo ad accedere alle più recenti funzionalità aggiuntive, ma anche a mantenere sicuro il sistema.

- Evitare reti Wi-Fi pubbliche: per quanto possano risultare comode, in alcuni casi le reti Wi-Fi pubbliche potrebbero essere sfruttate dai malintenzionati per mettere in atto operazioni malevole. Se proprio intendi utilizzare queste ultime, puoi aumentare il tuo grado di protezione utilizzando un servizio VPN.

Per il resto, potrebbe interessarti aumentare il grado di protezione del tuo computer in termini di cybersecurity approfondendo quanto ho indicato nelle mie guide su come proteggere il PC e come blindare il PC. In ogni caso, come avrai notato, più le minacce di sicurezza si fanno avanzate, più le soluzioni di sicurezza diventano più potenti.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.