Come hackerare un PC a distanza

Viste le numerose richieste ricevute sull'argomento, con questo mio tutorial di oggi ho deciso di parlarti delle tecniche usate dagli hacker per colpire i computer delle vittime. Entrando nel dettaglio, mi concentrerò sugli attacchi da remoto, cioè quelli che consentono ai malintenzionati di controllare i PC dei malcapitati a distanza tramite Internet.

Ma stai tranquillo! Oltre a illustrarti come hackerare un PC a distanza, ti segnalerò anche alcune soluzioni alla portata di tutti che permettono di proteggersi efficacemente da questo tipo di minacce. Tutto quello che devi fare è imparare a riconoscere il “nemico”, e le sue tecniche di azione, e dopo vedrai che fronteggiarlo sarà più semplice. Sei pronto? Grandioso, allora non mi resta che augurarti una buona lettura!

Attenzione: accedere senza permesso a computer altrui, e rubare i dati in essi presenti, costituisce dei gravissimi reati. Pertanto, non mi assumo alcuna responsabilità circa l'uso effettivo che farai delle informazioni contenute in questo articolo. Non è assolutamente mia intenzione promuovere l'esecuzione di alcuna attività illecita e, pertanto, ti sconsiglio fortemente di riprodurre quanto divulgato.

Indice

Tecniche usate per hackerare un PC a distanza

I cybercriminali hanno dalla loro varie tecniche a disposizione per riuscire a hackerare un PC a distanza. Quelle che trovi indicate ed esplicate qui di seguito rappresentano le principali. Per saperne di più, non devi fare altro che continuare a leggere i prossimi capitoli.

Phishing

Per phishing si intende una truffa informatica dove l'hacker cerca di estorcere alla vittima dati sensibili, il più delle volte chiedendo di cliccare su link e allegati, impersonando enti o persone affidabili (spoofing) come, ad esempio, istituti di credito, ministeri, manager di aziende, colleghi ecc.

Principalmente, questo tipo di attacco avviene tramite e-mail. Tuttavia, è solo uno dei diversi canali di comunicazione di cui gli hacker si servono per perseguire il loro scopo. Altri canali utilizzati sono gli SMS (smishing), chiamate vocali (vishing) e falsi siti Web (phishing tramite motori di ricerca).

Pertanto, è bene prestare particolare attenzione a tutte le e-mail che si ricevono, di non cliccare su allegati e su link se non si conosce il mittente e di evitare assolutamente di fornire qualsiasi tipo di dato sensibile.

Backdoor

Uno dei sistemi più diffusi per hackerare un PC a distanza sono le backdoor (porte di servizio in italiano). Questo tipo di attacco consiste nel costruire un ponte di comunicazione, tra il computer della vittima e quello dell'hacker, senza che la vittima si accorga di nulla.

In questo modo, i malintenzionati possono prendere il controllo di un PC pur non essendo fisicamente presenti dinanzi la macchina, facendo compiere a quest'ultimo le operazioni più svariate (es. creare o cancellare file e cartelle, veicolare altri attacchi hacker ecc.), senza essere scoperti.

Spesso le backdoor vengono generate attraverso dei software malevoli, denominati trojan, che vengono fatti installare sul computer delle vittime con l'inganno, avvalendosi, per esempio, del phishing; oppure, tramite dei programmi che, apparentemente, svolgono delle funzioni normali ma che, in realtà, operano in background per infettare il dispositivo (trojan horse).

Sono molto pericolosi in quanto aggirano le funzioni di protezione del sistema sfruttando, ove possibile, le porte del firewall che l'utente ha aperto per consentire il funzionamento di programmi per il P2P (come, ad esempio, eMule, uTorrent e altri programmi per BitTorrent) e l'assistenza remota.

Purtroppo, i trojan backdoor sono sempre più diffusi, anche perché esistono dei tutorial in rete che spiegano come crearli in maniera abbastanza semplice. Io stesso, ad esempio, ti ho spiegato, a mero scopo illustrativo, come creare un virus generico nel mio post incentrato proprio su come creare un virus.

Keylogger

Un'altra minaccia a cui bisogna fare molta attenzione sono i keylogger. Mi chiedi di cosa si tratta? Te lo spiego subito. Sono software nascosti che registrano tutte le parole e le frasi digitate sulla tastiera per poi inviarle, all'insaputa dell'utente che sta utilizzando il computer, tramite posta elettronica agli hacker che li usano per, appunto, hackerare un PC a distanza.

Sono pericolosissimi in quanto permettono di risalire in maniera abbastanza semplice alle password di accesso di siti Internet, social network e servizi di posta elettronica, nonché di spiare i numeri di carte di credito e le conversazioni private che si attuano su Facebook, Skype ecc.

Anche in questo caso parliamo di strumenti abbastanza diffusi. Io stesso, per puro scopo informativo, ti ho spiegato come riuscirci nel mio tutorial dedicato proprio a come spiare un PC con un keylogger, anche tramite keylogger gratis.

Oltre ai keylogger software, che si installano come qualsiasi altro programma per PC, esistono anche dei keylogger hardware. Si tratta di piccoli dispositivi che si interpongono fra la tastiera e il computer, registrando tutto quello che viene digitato. Diversamente da quelli di natura software, i keylogger hardware risultano più difficili da reperire e meno diffusi.

Ingegneria sociale

Diversamente da quel che si può credere, per riuscire a hackerare un PC a distanza, i malintenzionati possono agire in un primo momento anche “offline”, servendosi della cosiddetta “ingegneria sociale”, la quale sfrutta l'ingenuità, l'inesperienza e la buonafede degli utenti.

Ma come viene messa in atto questa particolare tecnica? Nella maggior parte dei casi, l'hacker cerca di stabilire il contatto con la sua potenziale “vittima” e di ottenere quante più informazioni possibili su di essa.

Dopodiché, dopo aver ottenuto la sua fiducia, se l'utente acconsente alla cosa, l'hacker approfitta della situazione per installare sul computer della vittima qualche programma mediante cui poter controllare in via remota il PC, come nel caso di quelli di cui ti ho parlato nel mio articolo su come collegarsi in remoto a un altro PC, oppure per installare un keylogger, come ti ho spiegato nel passo precedente, in modo tale da poter poi monitorare con calma le sua attività. L'installazione può avvenire sia fisicamente che da remoto.

Come proteggere il computer dagli hacker

Ora che hai avuto modo di scoprire quali sono le tecniche che, di solito, i malintenzionati possono sfruttare per riuscire a hackerare un PC a distanza, mi sembra doveroso indicarti le tattiche e le risorse di cui puoi avvalerti per evitare di ritrovarti a dover fronteggiare situazioni di questo tipo. Per maggiori informazioni continua a leggere, trovi spiegato tutto qui sotto.

Usare il buonsenso

Sembra banale, lo so, ma devi credermi: la miglior arma contro gli hacker che intendono controllare il computer a distanza è il buonsenso.

Detta in termini spiccioli: evita di far metter mano al tuo computer a sconosciuti o, comunque sia, a persone poco raccomandabili, evita di scaricare programmi da siti Internet poco attendibili e di cliccare su collegamenti dubbi. Semplice ma efficace, abbi fede!

Usare un buon antivirus

Usare un buon antivirus sul computer ti permette di tenere costantemente sotto controllo il sistema e scovare la presenza di eventuali minacce informatiche. Costituisce un ottimo sistema per preservare il PC dall'azione degli hacker da remoto. Con un antivirus, infatti, è possibile scovare i summenzionati trojan e keylogger (in alcuni casi), e non solo, e sbarazzarsene all'istante.

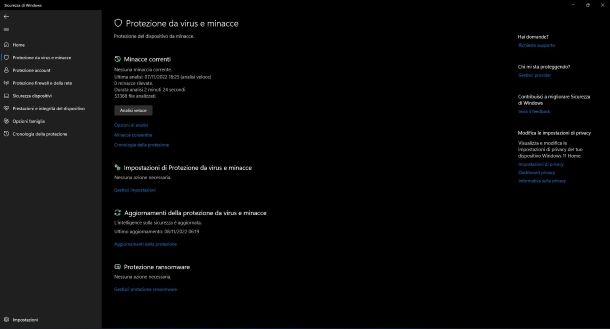

Diversamente da quel che in molti possono credere, tra i migliori antivirus in circolazione ce ne sono tantissimi gratuiti, tra cui Sicurezza di Windows (ex Windows Defender), che è incluso “di serie” in tutte le versioni più recenti di Windows.

Per impostazione predefinita, risulta attivo e tiene costantemente sotto controllo il computer. Se vuoi però sincerarti del fatto che risulti effettivamente abilitato (e, in caso contrario, procedere con l'attivazione), metti in pratica le indicazioni che trovi nel mio tutorial su come attivare Windows Defender.

Se, invece, vuoi eseguire una scansione del sistema al momento, cerca Sicurezza di Windows nel menu Start, clicca su Protezione da virus e minacce, seleziona l'opzione Analisi veloce o Analisi completa dal menu Opzioni analisi per scegliere, appunto, se eseguire un'analisi veloce o completa del computer, e infine clicca su Avvia analisi.

A scansione completata, se sono state individuate delle minacce la cosa ti verrà segnalata a chiare lettere e potrai eventualmente procedere alla loro rimozione.

Se vuoi, puoi anche rivolgerti a risorse di terze parti, come nel caso di Avira oppure Avast, entrambi disponibili in variante free. Per approfondimenti in tal senso, ti invito a leggere il mio articolo sui migliori anvitirus gratis.

Se, invece, decidi di affidarti a un antivirus a pagamento, economico ed estremamente efficace, non posso che consigliarti Surfshark Antivirus e e l’PrivadoVPN che ti consentono di usufruire di una VPN senza limiti, proteggere fino a cinque dispositivi e avere una protezione avanzata all'interno di un programma davvero leggero.

Per quel che concerne, invece, il versante Mac, di norma usare un antivirus attivo in tempo reale non è necessario, mentre è consigliabile eseguire qualche scansione on-demand di tanto in tanto.

A tal proposito, ti consiglio CleanMyMac X, un ottimo software all-in-one per l'ottimizzazione e la messa in sicurezza del Mac, che permette di liberare spazio su disco (gratis fino a 500MB), velocizzare il sistema cambiando varie impostazioni in modo intelligente e, cosa che interessa di più te in questo contesto, eliminare malware per macOS. Ti ho spiegato come scaricarlo e usarlo qui.

Fare una scansione anti-malware

Un'altra operazione che ti consiglio di compiere è quella di munirti di un buon software anti-malware e di effettuare, periodicamente, una scansione del sistema.

In questo modo, dovresti essere in grado di scovare quelle minacce informatiche che l'antivirus non è riuscito a individuare e/o debellare e dunque impedire agli hacker di poter controllare la tua postazione a distanza sfruttando una delle tecniche summenzionate.

Tra gli anti-malware di maggior successo disponibili sulla piazza ti suggerisco di prendere in considerazione Malwarebytes Antimalware. È senza dubbio alcuno uno degli strumenti migliori della categoria, viene aggiornato puntualmente per contrastare tutte le minacce informatiche più recenti ed è davvero facile da usare. Si scarica gratis ma eventualmente è disponibile anche in una variante a pagamento che integra un sistema di controllo in tempo reale (come l'antivirus).

Per scaricarlo subito sul tuo computer, collegati alla pagina di download del programma e clicca sul pulsante relativo alla versione gratis per Windows. A download ultimato, apri il file .exe ottenuto e clicca su su Sì, poi su Installa, dopo su Me e la mia famiglia e su Avanti per dare inizio all'installazione.

A installazione avvenuta, fai clic su Completata per terminare il processo. A questo punto, dopo pochi secondi, il programma si aprirà in automatico.

Ora che visualizzi la finestra principale di Malwarebytes Antimalware sul desktop, fai clic su Inizia subito e poi su Apri MalwareBytes Free. Dopodiché, fai clic su Scansione per avviare la ricerca di eventuali minacce.

Una volta terminata la procedura di analisi, se sono state rilevate delle minacce devi semplicemente fare clic sul pulsante per debellarle e/o metterle in quarantena. Tieni presente che potrebbe anche essere necessario un riavvio del sistema per completare l'operazione. Maggiori info qui.

Su Mac puoi usare l'ottimo CleanMyMac X come ti ho spiegato anche prima.

Se cerchi soluzioni alternative puoi fare riferimento al mio articolo su come rimuovere malware.

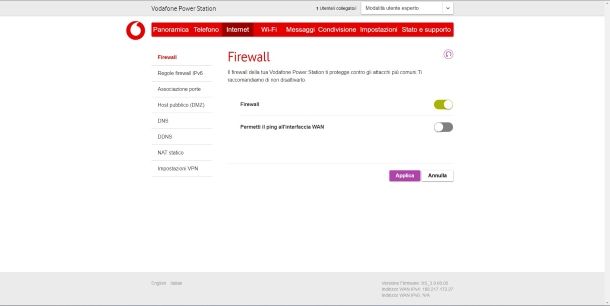

Configurare correttamente il proprio router domestico

Un'altra best practice consiste nel rafforzare il perimetro esterno alla propria rete configurando opportunamente il proprio router. Nello specifico, è necessario attivare il firewall e disattivare il ping all'interfaccia WAN.

Quest'ultima impostazione serve a evitare che gli hacker possano eseguire un attacco DDoS (Distributed Denial of Service, in italiano letteralmente negazione distribuita di servizi), un tipo di attacco che riesce a mandare in corto circuito qualsiasi servizio Internet.

Per attivare il firewall del tuo router devi innanzitutto accedervi. Come dici? Non hai la minima idea di come fare? Niente paura, ho scritto un articolo proprio incentrato su come accedere al router!

Una volta effettuato l'accesso, devi recarti nella sezione relativa alle impostazioni di sicurezza (che si può chiamare Sicurezza, Internet o, talvolta, direttamente Firewall e attivare, con il relativo pulsante, la protezione tramite firewall.

Se disponibile, eventualmente, qualora sia attivo, bisogna disattivare l'impostazione relativa al ping sull'interfaccia WAN che, come spiegato in precedenza, aiuterà a prevenire eventuali attacchi DDoS.

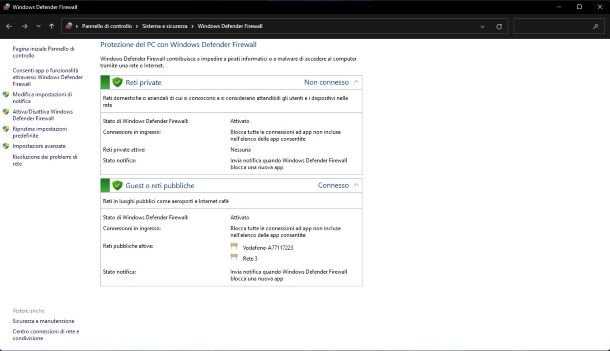

Utilizzare un firewall

Utilizzare un firewall è un altro sistema molto efficace per proteggere il PC dall'intervento degli hacker e da varie altre minacce informatiche.

Se non sai di che cosa sto parlando, sappi che il firewall non è altro che un sistema di protezione (che può essere sia di tipo software che hardware) posto a protezione di due reti differenti, in modo tale da impedire accessi non autorizzati.

I computer Windows integrano un firewall, denominato Windows Defender Firewall, che è attivo di default e che è in grado di offrire un buon livello di protezione di base.

Tuttavia, potresti averne disattivato in maniera accidentale l'utilizzo. Se vuoi sincerarti della cosa, accedi al menu Start, cerca e fai clic su Windows Defender Firewall.

Verifica ora che, nella parte destra della finestra, in corrispondenza delle voci Reti private e Guest o reti pubbliche ci sia uno scudo verde.

Se, invece, c'è uno scudo rosso,significa che il firewall non risulta attivo. Per rimediare, clicca sul collegamento Attiva/Disattiva Windows Defender Firewall e, nella nuova schermata visualizzata, seleziona le due opzioni Attiva Windows Defender Firewall. Clicca poi su OK, in basso, per confermare le modifiche.

Anche il Mac integra un sistema di firewall piuttosto efficiente. Puoi abilitarlo recandoti in Preferenze di sistema > Sicurezza e Privacy > Firewall e facendo poi clic sul bottone Attiva Firewall.

Se il firewall integrato in Windows non ti soddisfa puoi anche ricorrere a risorse di terze parti, come nel caso di Windows Firewall Notifier e Comodo Personal Firewall.

Se, invece, cerchi una valida alternativa per il tuo Mac, ti consiglio di provare Little Snitch (a pagamento) oppure Lulu (gratis e open source).

Evitare le reti Wi-Fi pubbliche

Infine, ti consiglio di evitare di connetterti alle reti Wi-Fi pubbliche. Mi chiedi per quale ragione? Beh, semplice: non essendo adeguatamente protette, le reti senza fili liberamente accessibili possono essere impiegate anche dai criminali informatici per “sniffare” e analizzare i dati degli utenti che vi sono collegati.

Questi, poi, possono essere sfruttati come trampolino di lancio per l'acceso remoto. Per maggiori informazioni, puoi fare riferimento al mio articolo su come sniffare una rete wireless.

Se proprio hai la necessità di connetterti a Internet quando non sei a casa, ti suggerisco di usare il tuo cellulare a mo' di modem, come ti ho spiegato nel mio articolo su come usare lo smartphone come modem. Chiaramente, per riuscirci, devi avere a disposizione una SIM con un piano dati adeguato, in special modo se prevedi di navigare in rete per diverse ore.

Qualora, invece, avessi bisogno di collegarti a una rete Wi-Fi pubblica, ti consiglio vivamente di utilizzarla in combinazione a una VPN (una rete privata virtuale) per camuffare il tuo IP, la tua località e cifrare tutti i dati della tua connessione, impedendo il tracciamento di questi ultimi da parte di malintenzionati e provider.

In merito a ciò, sappi che ci sono tante soluzioni VPN disponibili e, se me lo concedi, vorrei segnalartene qualcuna: tra quelle più sicure e funzionali ci sono NordVPN (di cui ti ho parlato nei minimi dettagli in questo articolo), Surfshark (le cui informazioni sono reperibili in questa recensione), ExpressVPN e Privado VPN (di cui ti ho parlato nello specifico in questo articolo).

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.