Come decriptare una rete wireless

Con il diffondersi di dispositivi quali notebook, smartphone e tablet, sono sempre di più gli utenti che dispongono di una connessione Wi-Fi in casa. Ma con l'aumentare delle reti Wi-Fi è cresciuto anche il numero di persone che si appoggiano a queste ultime (o vorrebbero farlo) senza permesso, nonostante queste siano protette da password.

Alla luce di ciò, con la guida di oggi, ti dimostrerò dunque come fanno i malintenzionati a decriptare una rete wireless (cosa che, ci tengo a precisarlo, è un'azione illegale!), sia da computer che da mobile. Prima di parlartene, vorrei far chiaro un punto fondamentale della questione: violare le reti Wi-Fi altrui può rappresentare un reato. Io ho scritto questa guida a puro scopo informativo e non intendo in alcun modo incentivare la messa in pratica di attività illecite, né me ne assumo la responsabilità: tienine conto!

Ancora, ritengo doveroso sottolineare che, anche se le reti Wi-Fi si possono violare, per fortuna non è poi un'operazione così semplice da mettere in pratica, come invece viene spesso lasciato intendere, a patto però che sussistano le giuste condizioni di sicurezza. Ora però basta chiacchierare e passiamo all'azione. Ti auguro, come mio solito, buona lettura e ti faccio un grandissimo in bocca al lupo per tutto.

Indice

- Come decriptare una rete wireless salvata

- Come decriptare una rete wireless sconosciuta

- Consigli per evitare che la rete wireless venga decriptata

Come decriptare una rete wireless salvata

Fatte tutte le doverose precisazioni del caso, è il momento di entrare nel vivo di questa guida: come primo step, intendo spiegarti come si può decriptare la password di una rete Wi-Fi già usata in precedenza e salvata poi su un dispositivo. Questo sistema è l'ideale, se hai bisogno di recuperare la chiave d'accesso per una rete alla quale sei stato già autorizzato ad accedere in passato, al fine di riconfigurarla su un altro dispositivo.

Tieni conto, però, che i passaggi che mi appresto a illustrarti potrebbero essere altresì messi in pratica da malintenzionati che, in qualche modo, riescono a mettere le mani sui device in tuo possesso: pertanto, assicurati di bloccare lo schermo di questi ultimi in maniera certosina, mentre non li usi e/o quando ti allontani, di proteggerli con una password o un sistema di sblocco biometrico e, soprattutto, di non farti spiare mentre digiti o inserisci i dati di sblocco.

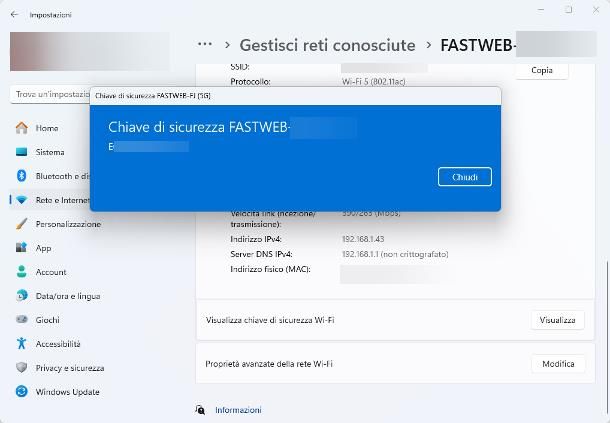

Windows

Iniziamo da Windows. Sulle edizioni più recenti del sistema operativo Microsoft, come Windows 11 e Windows 10, è possibile risalire con estrema semplicità alle password delle reti Wi-Fi già salvate, direttamente dalle Impostazioni. Per farlo, apri il menu Start (cliccando sul logo di Windows residente a sinistra della barra delle applicazioni), digita le parole impostazioni wifi nell'apposito campo di testo e clicca sulla voce Impostazioni Wi-Fi, contraddistinta dalla dicitura Impostazioni di sistema.

A questo punto, fai clic sulla voce Gestisci reti note, premi sul nome della connessione di tuo interesse e premi sul pulsante Visualizza, corrispondente al riquadro Visualizza chiave di sicurezza Wi-Fi; se necessario, conferma la tua identità, fornendo la password di Windows, il PIN oppure il riconoscimento biometrico impostato in Windows Hello e attendi che la password compaia, in chiaro, nel medesimo campo.

Se disponi di un'edizione meno recente di Windows, puoi invece affidarti al software WirelessKeyView, utile più o meno allo stesso scopo. Tieni conto, però, che il programma in questione va sì usato tramite un account con privilegi amministrativi, ma non richiede autenticazione alcuna, prima di mostrare le password in chiaro: presta attenzione a questo aspetto, mi raccomando.

Per ottenere WirelessKeyView, collegati al sito Web del programma, annota la password visibile accanto alla voce Zip File Password e clicca sulla voce Download WirelessKeyView for x64 oppure Download WirelessKeyView 32-bit, a seconda dell'architettura della tua copia di Windows (a 32 oppure 64 bit); nel dubbio, propendi per il software a 32 bit, che funziona in ogni caso.

A scaricamento ultimato, estrai l'archivio .zip ottenuto in una cartella a piacere, avendo cura di inserire la password annotata in precedenza (quando necessario); fatto ciò, esegui il file .exe residente all'interno della cartella creata poc'anzi, clicca sul pulsante Sì e il gioco è fatto: dopo alcuni istanti, dovrebbe comparire una tabella contenente i nomi di tutte le connessioni archiviate sul computer (Network name), unitamente alle rispettive password sia in esadecimale (Key Hex) che in caratteri di testo (Key Ascii).

Se hai problemi nel portare a termine una delle procedure segnalate, leggi la guida in cui ti spiego come vedere la password del Wi-Fi da Windows 10, valida anche per edizioni differenti del sistema operativo.

macOS

Se non possiedi un PC Windows, bensì un Mac aggiornato a macOS 15 Sequoia o edizioni successive del sistema operativo, puoi affidarti all'applicazione di sistema Password, che contiene qualsiasi chiave d'accesso archiviata nel sistema operativo, incluse quelle relative alle reti Wi-Fi.

Dunque, apri l'applicazione in oggetto richiamandola dal Launchpad, oppure dal menu Vai > Applicazioni del sistema operativo, verifica la tua identità fornendo la password del Mac oppure l'impronta digitale (se il tuo computer è dotato di sensore Touch ID) e, se necessario, clicca sul pulsante Continua.

Per finire, premi sul riquadro Wi-Fi posto a sinistra e poi sul nome della rete senza fili di tuo interesse, visibile al centro: posizionando il cursore del mouse sul campo Password, dovresti veder comparire quest'ultima, in chiaro.

Sulle edizioni meno recenti di macOS, puoi ottenere lo stesso risultato mediante l'applicazione Accesso portachiavi, alla quale puoi accedere tramite l'icona disponibile nella cartella Altro del Launchpad; dopo aver avviato il programma in oggetto, clicca sulla dicitura Sistema, residente nella sezione Portachiavi, e poi sulla voce Password, residente invece nella sezione Categoria (a sinistra).

Ora, fai doppio clic sul nome della connessione di tuo interesse, apri la scheda Attributi nell'ulteriore finestra che compare (se necessario) e apponi il segno di spunta accanto alla dicitura Mostra la password: per visualizzare la chiave d'accesso in chiaro, digita la password del tuo account su macOS e clicca sul pulsante Consenti. Maggiori info qui.

Android

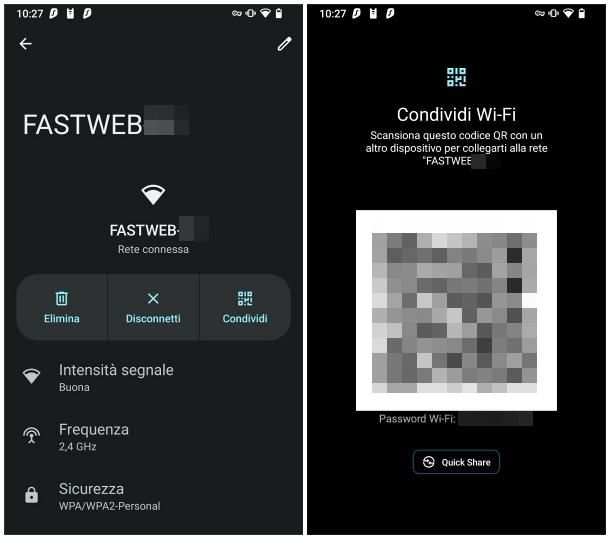

Sugli smartphone e i tablet Android relativamente recenti, potrebbe esserci la possibilità di recuperare le password delle reti senza fili archiviate (oppure in uso) sul dispositivo, senza rivolgersi ad app esterne, in quanto Google ha introdotto questa caratteristica a partire da Android 10.

Per riuscire nell'impresa, apri le Impostazioni di Android, premendo sul simbolo dell'ingranaggio residente nella schermata Home (oppure nel drawer delle app), recati nei pannelli Rete e Internet > Internet, Connessioni > Wi-Fi, Wi-Fi o simili e fai tap sulla voce Reti salvate, situato in fondo all'elenco delle connessioni disponibili.

A questo punto, premi sul nome della connessione Wi-Fi di tuo interesse e poi sul pulsante Condividi: se tutto è filato liscio, dovresti ora visualizzare un codice QR sullo schermo, nel quale è codificata la chiave di rete e, sotto l'immagine, dovresti vederla anche in chiaro.

Su alcune versioni personalizzate di Android, come per esempio il sistema operativo HyperOS/MIUI di Xiaomi, potrebbe non essere possibile risalire alle password Wi-Fi archiviate in precedenza, ma soltanto a quella configurata per la rete in uso: per accedervi, apri il menu Impostazioni > Wi-Fi di Android e fai tap sul nome della connessione di tuo interesse, per visualizzare il codice QR contenente la sua password.

Per visualizzare quest'ultima in chiaro, puoi realizzare uno screenshot della schermata di cui sopra e analizzarlo con un'app per leggere codice QR, quale potrebbe essere Google Lens, oppure fare la stessa cosa da un secondo dispositivo, inquadrando il codice in questione con la fotocamera.

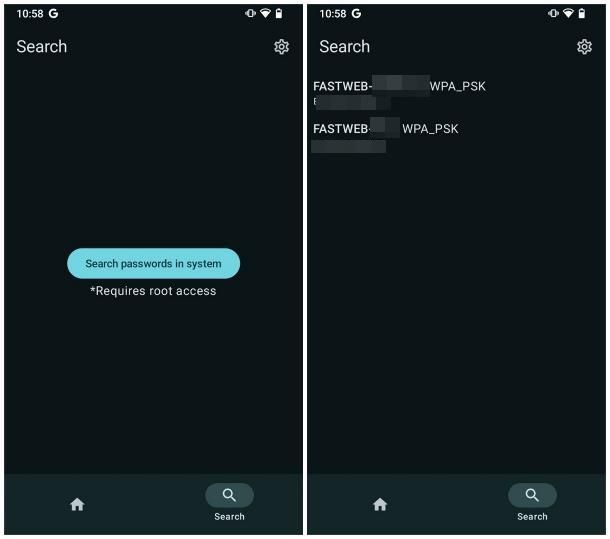

Qualora il dispositivo non consentisse di ottenere il risultato desiderato fin da subito, si può usare un'app di terze parti, denominata Wifi Password: disponibile a costo zero sia sul Play Store che sui market alternativi per Android (quelli presenti sui device privi di servizi Google), essa consente di visualizzare le password per le reti senza fili già archiviate sul device, a prescindere dal sistema operativo in uso. Wifi Password, però, funziona soltanto in presenza dei permessi di root.

Se quest'ultima condizione è verificata, per risalire alle chiavi d'accesso per le reti salvate sul device, bisogna scaricare l'app dal market apposito, eseguirla e premere sulla lente d'ingrandimento, visibile in basso a destra; successivamente, basta premere sul pulsante Search password in system e consentire l'accesso root per Wifi Password, rispondendo affermativamente al messaggio che compare sullo schermo. A seguito di questa operazione, tutte le chiavi d'accesso archiviate su Android — unitamente ai nomi delle reti corrispondenti — dovrebbero comparire sullo schermo.

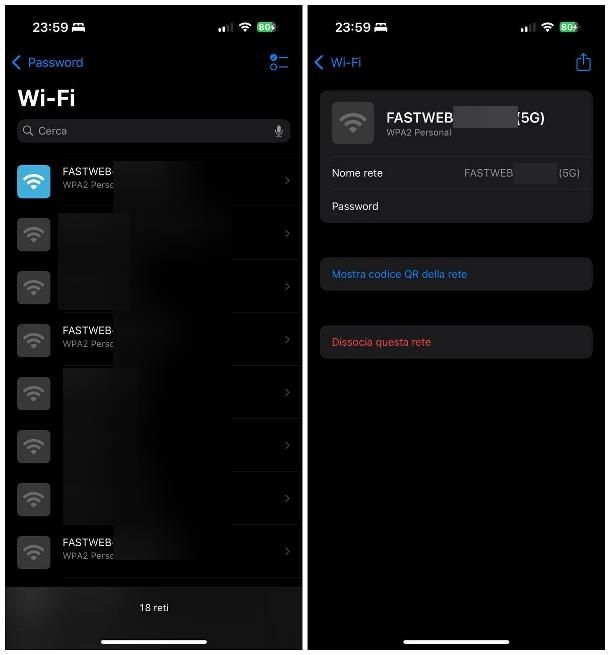

iPhone/iPad

A partire da iOS/iPadOS 18, è possibile recuperare qualsiasi password archiviata sul sistema operativo di iPhone e iPad usando Password, la stessa disponibile anche su macOS. Per servirtene, aprila direttamente dalla schermata Home oppure dalla Libreria app, tocca il pulsante Sblocca e verifica la tua identità, autenticandoti con Face ID, Touch ID o codice di sblocco del telefono.

Per concludere, fai tap sul pulsante Wi-Fi, premi sul nome della rete wireless di tuo interesse e sfiora il campo password, in modo da visualizzare la chiave d'accesso, in chiaro.

Sulle edizioni meno recenti di iOS e iPadOS, puoi ottenere lo stesso risultato agendo dalle Impostazioni di sistema: apri queste ultime facendo tap sul simbolo dell'ingranaggio, residente nella schermata Home oppure nella Libreria app, tocca la voce Wi-Fi e premi sul pulsante Modifica, situato in alto a destra.

Ora, conferma la tua identità autenticandoti mediante il sistema di sblocco già configurato, fai tap sul pulsante (i) corrispondente al nome della rete di tuo interesse (si trova nell'elenco delle reti conosciute) e, giunto alla schermata successiva, premi sul campo Password, per visualizzarne la chiave d'accesso in chiaro.

Come decriptare una rete wireless sconosciuta

Esclusa la possibilità di accedere fisicamente a uno dei dispositivi sulla quale la rete wireless è stata precedentemente memorizzata, come potrebbe fare, un potenziale malintenzionato, a decriptare una chiave di rete Wi-Fi? Anche se i moderni sistemi di cifratura contribuiscono alla sicurezza delle password e dei codici di sicurezza, questi ultimi non sono sempre inviolabili.

Nel caso delle reti Wi-Fi, per esempio, trovano largo impiego i cosiddetti attacchi a dizionario: un utente malintenzionato potrebbe monitorare il traffico di qualsiasi rete Wi-Fi, “intercettare” i pacchetti in transito e utilizzarli, insieme ad alcuni dizionari reperibili su Internet (colmi di password complesse), per risalire alla chiave di rete esatta, usando la cosiddetta modalità bruteforce.

Sfortunatamente, esistono alcuni strumenti liberamente accessibili, che nascono con l'intenzione di analizzare la sicurezza delle reti Wi-Fi e per effettuare l'analisi forense dei dati ma che, se usati da malintenzionati con buone competenze in campo informatico, possono tornare utili per scopi differenti.

Tra gli strumenti di questo tipo spicca sicuramente Kali Linux: si tratta di una versione del sistema operativo Linux dedicata al testing e all'analisi forense, la quale contiene molti strumenti ad hoc per analizzare e bypassare le protezioni delle connessioni Wi-Fi.

Per utilizzarla, bisogna essere “smanettoni” e avere una discreta conoscenza dell'argomento, anche se in molti casi basta documentarsi un po' in Rete per riuscire a ottenere risultati soddisfacenti. È gratis e si può usare sulla maggior parte dei computer, anche in modalità live, oppure virtualizzata.

Di base, la forzatura delle password si esegue da terminale, usando i software preinstallati denominati airmon (per il monitoraggio delle reti), aireplay(per la forzatura dell'handshake) e airodump (per l'intercettazione dei pacchetti handshake e la decifratura degli stessi).

Una volta ottenuti i dati di handshake, bisogna elaborarli in maniera opportuna con il comando aircrack e un buon dizionario, per tentare di ottenere accesso libero alla chiave di rete Wi-Fi. Per maggiori su come funziona Kali Linux, leggi la guida che ho dedicato all'argomento.

Inoltre, devi sapere che esistono alcune applicazioni per Android, iPhone e iPad, che sono in grado di risalire alle chiavi di rete predefinite di alcuni router di precedente generazione (come quelli di TIM, Vodafone e Fastweb), semplicemente analizzando il nome predefinito della connessione, a causa di alcune fughe di dati che si sono verificate in passato: a oggi, sistemi del genere trovano ben poca efficacia, tuttavia è sempre meglio essere al corrente della loro esistenza.

Consigli per evitare che la rete wireless venga decriptata

Considerando il fatto che esistono strumenti, come quelli menzionati in questa guida, che permettono di violare le reti Wi-Fi, mi sembra doveroso fornirti ora delle “dritte” su come evitare il verificarsi di spiacevoli situazioni di questo tipo. In realtà bastano poche semplici regole per evitare di cadere vittima dei malintenzionati: eccole.

Per prima cosa, devi impostare una chiave sicura per proteggere la tua rete, andando a cambiare quella predefinita. In particolare, evita assolutamente la cifratura WEP (che è obsoleta e facilmente craccabile) e usa, invece, il protocollo WPA2-PSK o, meglio ancora, il protocollo WPA3. La password, poi, deve essere molto lunga e contenere caratteri, simboli e numeri non facilmente individuabili.

Come ulteriore passaggio, ti consiglio di accedere al router anche per modificare il nome (o SSID) della connessione: in questo modo, bloccherai l'azione delle app in grado di “indovinare” una password poco sicura, studiando il nome predefinito della rete; ad ogni modo, per approfondimenti al riguardo, ti rimando alla lettura del mio tutorial su come impostare password Wi-Fi.

Un'altra cosa che ti suggerisco di fare è quella di disattivare il WPS, la funzione grazie alla quale è possibile di stabilire il collegamento rapido tra due dispositivi wireless. La cosa è indubbiamente molto comoda, ma presenta delle accertate falle di sicurezza che i malintenzionati potrebbero sfruttare a loro favore.

Ancora, provvedi a modificare i dati d'accesso predefiniti per il pannello di gestione del tuo modem/router, in quanto potrebbero essere individuati facilmente da soggetti terzi non autorizzati che, di conseguenza, potrebbero sfruttarli per manomettere la tua rete. Per approfondimenti, puoi fare riferimento al mio articolo su come cambiare la password del modem.

Infine, se non l'hai ancora fatto, ti consiglio di dare uno sguardo alla mia guida su come scoprire chi si collega alla nostra rete Wi-Fi senza permesso per dissipare ogni dubbio in merito e assicurarti che nessun intruso sia già riuscito a violare la tua connessione Wi-Fi.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.