Come capire se un’email è un virus

Ricevi giornalmente decine e decine di messaggi di posta elettronica e, puntualmente, ti capita quell'email che proprio non riesci a comprendere a fondo: in casi del genere, sei solito cestinare a priori questa categoria di messaggi, tuttavia resti sempre più spesso con il dubbio che potesse trattarsi di un messaggio “lecito”. Per far fronte a questo problema, hai deciso di informarti di più sull'argomento e di cercare su Internet informazioni in merito, finendo proprio sul mio sito Web.

Lascia che te lo dica: sei capitato nel posto giusto. Se ti stai chiedendo come capire se un'email è un virus, infatti, in questa sede troverai informazioni utili sia a verificare la natura del messaggio di posta elettronica che a difenderti da situazioni malevole; così facendo, avrai la certezza di aver cestinato i messaggi sospetti con maggiore cognizione di causa.

Dunque, senza esitare un attimo in più, ritaglia qualche minuto del tuo tempo libero per dedicarlo alla lettura di questa guida: posso garantirti che, al termine della stessa, sarai in grado di distinguere le email “buone” da quelle “cattive”, regolandoti quindi di conseguenza. Detto ciò, non mi resta altro da fare, se non augurarti buona lettura e buona fortuna!

Indice

- Come verificare se un'email è un virus

- Come capire se un'email è vera

- Come capire se un'email è hackerata

Come verificare se un'email è un virus

Dato che ti stai chiedendo come capire se un'email è un virus, ritengo sia giusto innanzitutto soffermarsi su alcuni controlli preventivi che puoi mettere in atto in questo contesto.

Controllare allegati e link

Un importante campanello d'allarme per riconoscere “al volo” un'email contenente un virus pronto per l'azione è la presenza di allegati non previsti.

Va detto che numerosi servizi per l'accesso alla posta elettronica bloccano a priori o comunque effettuano una scansione preventiva, ad esempio, di file .exe, .dmg, .java, .js o .vba: si tratta, rispettivamente, di file eseguibili per Windows, di programmi per macOS, di programmi Java, di script JavaScript o di applicazioni Visual Basic. Se dovessi ricevere un file di questo tipo, fai bene attenzione a non scaricare l'allegato, men che meno ad aprirlo: se la ricezione di questi file non era prevista, molto probabilmente si tratta di malware (sia esso virus, spyware o, peggio ancora, ransomware).

Tuttavia, non sono soltanto questi gli allegati effettivamente “pericolosi”: esistono altri tipi di file che potrebbero essere vettori di un'infezione informatica. Di seguito ti elenco i più conosciuti.

- File .scr/.scr.exe: sulla carta, un file .scr rappresenta uno screensaver. In pratica, si tratta di un vettore di infezione molto longevo che, in alcuni casi, viene tutt'ora utilizzato.

- File autoestraenti rar.exe: sebbene alcuni programmi di archiviazione inglobino funzionalità di estrazione “indipendenti” (così da abilitare la visualizzazione del contenuto su PC su cui non è installato il software stesso), questo tipo di file viene utilizzato spesso per la diffusione di virus di vario tipo.

- Archivi .zip, .rar, .7z o di altro tipo: non tutti gli archivi sono pericolosi, ma presta bene attenzione a quelli che contengono, al loro interno, un file .exe o qualsiasi altro tipo di file menzionato in precedenza. Questo stratagemma è estremamente utilizzato per eludere i blocchi di sicurezza previsti dai servizi email. Per tua informazione, gli archivi protetti da password riescono a bypassare anche i controlli antivirus (a meno che questi non vengano estratti).

- File di Office contenenti macro e PDF: per tua informazione, una macro rappresenta una serie di comandi automatici che può essere invocata indipendentemente dalla volontà dell'utente, semplicemente aprendo un file e rispondendo in modo affermativo al messaggio di conferma mostrato all'avvio. Sebbene i programmi di Microsoft Office (oltre che alcune suite d'ufficio alternative) dispongano di questa caratteristica al fine di automatizzare operazioni altrimenti noiose e ripetitive, le macro possono essere utilizzate anche per danneggiare o alterare i dati e/o il sistema operativo presenti sul computer. In alcuni casi, anche i PDF possono essere veicolo di malware, quando riescono a sfruttare falle presenti in programmi come Adobe Reader (quindi assicurati di aggiornare Office, il tuo lettore di file PDF e, più in generale, i programmi che usi sul tuo PC all'ultima versione disponibile).

- File apk/ipa: si tratta, rispettivamente, di app progettate per Android e iPhone: esse potrebbero contenere virus, spyware o, peggio ancora, ransomware. Sebbene l'apertura autonoma di un file ipa non sia quasi mai gestibile direttamente da iOS, il discorso non vale, invece, per Android: è sufficiente attivare l'installazione da origini sconosciute per abilitare l'avvio di questo tipo di file anche all'esterno del Play Store.

Personalmente, ti consiglio di cestinare a priori le email contenenti allegati di questo tipo, a meno che tu non le stessi effettivamente aspettando. Nel dubbio, se sei abbastanza esperto in materia, potresti creare una macchina virtuale da usare appositamente per lo scopo, installando, dunque, un “sistema nel sistema” che, però, non interagisce in alcun modo con la memoria del computer (l'intero sistema operativo virtuale, di fatto, si riduce a un file).

Fatto ciò, potresti scaricare gli allegati su di essa ed effettuare una scansione online dei file utilizzando un servizio come VirusTotal: per maggiori informazioni al riguardo, ti consiglio di leggere con attenzione il mio approfondimento sui servizi di scansione antivirus online.

Come difendersi dai virus contenuti nelle email

Andando oltre alle possibilità descritte nel capitolo precedente, se vuoi dormire sonni più tranquilli, ti consiglio di preparare il tuo dispositivo a gestire i rischi di sicurezza, bloccando sul nascere l'azione di un virus anche se, per errore, dovessi eseguirlo.

Farlo è relativamente semplice: nella maggior parte dei casi, è sufficiente lasciare attive le protezioni offerte dal sistema operativo: l'antivirus Windows Defender/SIcurezza di Windows sui sistemi operativi Windows 10 e Windows 11, il sistema di protezione Gatekeeper sui Mac (che impedisce l'esecuzione di programmi non firmati o non autorizzati) e Google Play Protect su Android (il sistema di scansione automatica dedicato al rilevamento e al blocco tempestivo delle app nocive).

Per un livello di sicurezza in più, tuttavia, potresti pensare di rivolgerti a un antivirus di terze parti, che dovrà essere perennemente attivo e costantemente aggiornato: in tal modo, le probabilità di contrarre un'infezione da virus informatico si riducono in modo drastico. Se questa soluzione è di tuo interesse, sentiti libero di consultare le mie guide relative ai migliori antivirus gratuiti e ai migliori antivirus a pagamento. Sono indubbiamente questi ultimi a offrire le funzioni più avanzate, in grado di farti accedere a un livello di protezione ulteriore.

A tal proposito, una soluzione valida è la suite Surfshark One, accessibile da un ampio numero di dispositivi e offre una protezione completa e avanzata. Per intenderci, tra le varie funzioni, c'è la scansione dei file durante il download, ma non mancano anche la protezione della webcam, la ricezione di notifiche istantanee legate alle fughe di dati (scenderò maggiormente nel dettaglio di questo più avanti) e la possibilità di generare una nuova e-mail proxy con Alternative ID. Il costo è basso e possono esserci di mezzo anche dei mesi gratuiti, ma per ulteriori dettagli ti consiglio di fare riferimento alla mia guida su come funziona Surfshark One.

Altra valida soluzione in quest'ottica è l’antivirus incluso nel pacchetto PrivadoVPN Premium, il quale offre una protezione completa dalle minacce informatiche in tempo reale, garantendo che i dispositivi siano sempre liberi da malware, spyware, ransomware e altri virus. Il software antivirus di PrivadoVPN si distingue per la sua protezione avanzata dal malware, in grado di rilevare e mettere in quarantena virus e altre minacce prima che possano danneggiare il sistema. La protezione in tempo reale è una delle caratteristiche chiave, eseguendo continuamente la scansione del sistema per bloccare qualsiasi minaccia emergente.

La funzionalità di scansione dettagliata consente di identificare anche le minacce più nascoste, con opzioni di scansione veloce, completa o personalizzata, per adattarsi alle esigenze specifiche degli utenti. La scansione personalizzata, in particolare, permette di controllare file e cartelle specifiche, garantendo una protezione mirata. Un altro aspetto fondamentale è la privacy migliorata con la VPN, che protegge l'identità online degli utenti attraverso una crittografia avanzata a 256 bit, rendendo impossibile per terzi vedere le attività online. La protezione aggiuntiva dalle minacce blocca i malware presenti su siti Web, e-mail e file scaricati, impedendo loro di raggiungere il sistema. Inoltre, il database online costantemente aggiornato garantisce che il software riconosca e neutralizzi anche i virus più recenti. Maggiori info qui.

Nel caso in cui tu sia alla ricerca di una soluzione per Mac, un programma tuttofare che potrebbe interessarti approfondire è CleanMyMac X. Quest'ultimo rappresenta una soluzione che si occupa di gestire vari aspetti legati al sistema, dalla pulizia (così anche da cercare di velocizzare tutto) fino alla protezione dello stesso. Uno dei punti di forza di questa soluzione risiede nella possibilità di utilizzare un comodo pulsante che permette di effettuare una scansione smart, in grado da rilevare rapidamente eventuali problemi. Il programma è accessibile gratis per 7 giorni, ma dopodiché risulterà necessario passare a un piano in abbonamento. A questo proposito, potrebbe interessarti approfondire Setapp, servizio che consente di accedere a decine di app per macOS che di solito sarebbero, inevece, a pagamento. Il prezzo risulta contenuto, anche se per maggiori dettagli puoi fare riferimento ai miei tutorial su come funziona Setapp e ovviamente su come funziona CleanMyMac X.

Per il resto, per un livello di sicurezza ancora maggiore, potresti affiancare all'antivirus anche una soluzione antimalware: questi programmi possono essere eseguiti con frequenza occasionale per rilevare eventuali minacce in esecuzione ben nascoste e/o rimaste invisibili agli antivirus. Tra gli antimalware più potenti ed efficaci in circolazione mi sento di consigliarti Malwarebytes: si tratta di una soluzione gratuita (con funzionalità aggiuntive, come quella di scansione in tempo reale, sbloccabili a pagamento) dotata di un'interfaccia semplice e di un database di definizioni costantemente aggiornato.

Per ulteriori informazioni in merito, puoi consultare la guida tematica che ho dedicato a questo programma. Se desideri, invece, visionare una lista dei migliori antimalware disponibili sulla scena, ti invito a un'attenta lettura del mio tutorial a tema.

Come capire se un'email è vera

Dopo aver approfondito le verifiche relative alla presenza di virus, potresti chiederti come capire se un'email è falsa, così da cogliere i campanelli d'allarme che spesso si fanno notare in modo lampante in questi contesti.

Controllare il mittente

Può sembrarti banale, ma la prima verifica che devi effettuare per capire se un'email è un virus è proprio sul mittente, cioè dalla persona dalla quale hai ricevuto l'email: solitamente, quest'informazione si trova nella parte altra della finestra contenente il messaggio, sia su PC che su smartphone e tablet. Una volta individuato il mittente, verifica se questi è a te conosciuto e, in caso affermativo, salta direttamente alla sezione successiva.

Altrimenti, guarda attentamente l'indirizzo di posta elettronica che ti viene proposto: se hai l'impressione che si tratti di una persona reale, procedi con la lettura dei restanti step di questa guida, per capire se sei l'unico destinatario dell'email e, inoltre, se il messaggio in essa riportato è apparentemente “normale”.

Se, invece, l'indirizzo ti sembra alquanto strano e/o proveniente da una presunta banca, un qualsiasi istituto di credito o qualsiasi altra piattaforma alla quale potresti essere iscritto, non esitare a cercarlo su Google: nella maggior parte dei casi — come ti spiegherò anche nella sezione del tutorial relativa alla verifica del testo — la posta elettronica inattesa proveniente da istituti di credito e/o portali online è da considerarsi un tentativo di phishing, cioè di acquisire le credenziali d'accesso a servizi che, invece, dovrebbero rimanere strettamente private, da parte di qualche criminale informatico.

Controllare la lista dei destinatari

Se il mittente non desta in te nessun sospetto, dai un'occhiata alla lista completa dei destinatari dell'email che stai leggendo: puoi farlo dando un'occhiata ai campi A e Cc (quello dei destinatari in copia carbone) residenti nel programma (o sul sito Web) tramite cui sei solito leggere la posta. In qualche caso, per visualizzarli, potresti dover selezionare l'apposita voce (ad es. Visualizza Cc).

Qualora all'interno di questi campi non figurassi soltanto tu, dovresti iniziare a nutrire qualche sospetto: potrebbe trattarsi di un'innocua catena di Sant'Antonio, oppure del tentativo di auto-replicazione di un virus contratto dal mittente; in tal caso, il mittente stesso potrebbe addirittura non essere al corrente dei messaggi di posta inviati, nonostante provengano proprio dalla sua casella di posta elettronica. Per accertartene, dai un'occhiata al testo dell'email, così come ti spiegherò nel capitolo successivo della guida.

Nota: in genere, questo discorso non vale per le email che riguardano strettamente lo studio e/o il lavoro, ricevute da superiori, colleghi o docenti. È prassi comune utilizzare il campo Cc per inviare lo stesso avviso a tutti!

Controllare il testo

In caso di sospetti fondati, è indispensabile leggere attentamente il testo contenuto in un messaggio di posta elettronica per capire se quest'ultimo sia o meno “lecito”. Tanto per iniziare, dai un'occhiata al tema del messaggio stesso: in alcuni casi, ciò è sufficiente per capire immediatamente se l'email in questione contenga o meno un virus (o, in generale, un tentativo di accesso a dati privati). Di seguito ti illustro alcuni casi di questo tipo.

- Email da istituti di credito: se il testo dell'email fa riferimento a un conto bloccato, a una somma di denaro da riscuotere o alla necessità di effettuare l'accesso al proprio portale di home banking, pena la perdita dell'account e della somma depositata sul relativo conto, non pensarci due volte e cestina il messaggio, soprattutto se esso contiene un presunto link da seguire per effettuare l'accesso.

- Email inaspettate di reimpostazione password: esattamente come sopra, questo tipo di email potrebbe essere in realtà un tentativo di phishing: il criminale, spacciandosi per l'amministratore di un sito Web, potrebbe chiederti di confermare il tuo account effettuando l'accesso tramite un particolare link, onde evitare la disattivazione del profilo. In casi come questo, ti consiglio di evitare accuratamente di effettuare il login attraverso il link proposto, provvedendo, invece, a digitare manualmente, all'interno del browser, l'indirizzo del portale in questione.

- Email di richiesta documentazione: a meno che tu non abbia intenzionalmente avviato un particolare iter che richieda l'invio di documenti tramite posta elettronica, non inviare i tuoi documenti d'identità, di qualsiasi tipo essi possano essere; inoltre, evita categoricamente di spedire la scansione fronte/retro della carta di credito (che contiene il codice di sicurezza necessario per ottenere l'autorizzazione a effettuare pagamenti online). Sebbene non si tratti di un virus, le conseguenze per te potrebbero diventare assai sgradite, spaziando dal furto d'identità al prosciugamento del conto bancario. Fai attenzione!

- Email di presunti accrediti per eredità: anche in questo caso, si tratta di email quasi sempre fasulle (a meno che tu non abbia uno zio d'America di cui non conoscevi l'esistenza). Non rispondere a messaggi di questo tipo in nessun caso, né cliccare su eventuali link adibiti alla presunta riscossione della somma: l'apertura di un testamento avviene in presenza di un notaio, non dimenticarlo mai!

Un altro aspetto molto importante, oltre al contenuto del testo, è da individuarsi nella sua forma: la maggior parte delle email contenenti virus o, in generale, tentativi di attacchi informatici, vengono originariamente diffuse in lingua inglese, per poi essere tradotte in modo meccanico al fine di attirare vittime residenti in Paesi diversi da quelli anglofoni.

Per questo motivo, tali messaggi di posta elettronica si presentano spesso in italiano scorretto, contenente evidenti errori grammaticali o logici: dunque, se dovessi ritrovarti faccia a faccia con un messaggio inaspettato, scritto in modo sgrammaticato o con poco senso, stai quasi sicuramente leggendo un'email contenente un virus o comunque non inviata per fini “leciti”. Che dovresti cestinare prima di subito.

Difendersi dal phishing

Ora che sei a conoscenza anche di alcuni accorgimenti relativi alla verifica del testo, ritengo sia giusto metterti al corrente del fatto che, al netto delle soluzioni antivirus e antimalware già descritte (che spesso includono anche dei filtri antiphishing), oggi ci sono anche molti servizi VPN che integrano funzioni di sicurezza in grado di bloccare minacce online.

Spesso, infatti, soluzioni di questo tipo includono sistemi di protezione con blocco degli URL, nel senso che, quando proverai a fare clic su un link malevolo, questi servizi possono intervenire e segnalarti la situazione impendendoti di procedere o avvisandoti. Certo, questa tipologia di soluzione non è infallibile, ma capisci bene che si tratta comunque di un livello di protezione in più, che può risultare interessante. Ti consiglio, dunque, di valutare anche le soluzioni di protezione indicate in precedenza.

Per quel che riguarda le VPN, in grado anche di proteggere la tua privacy online, tra i servizi più validi ci sono indubbiamente NordVPN (che ormai ha bisogno di poche presentazioni: viene tra l'altro spesso proposto a basso costo: qui la mia recensione), Surfshark (altro servizio popolare e utilizzato con soddisfazione da molti utenti: maggiori dettagli qui), ExpressVPN (di certo rientra anche quest'ultimo tra i migliori servizi VPN) e PrivadoVPN (servizio noto anche per il suo prezzo scontatissimo).

Per il resto, potrebbe interessarti approfondire i miei tutorial su come difendersi dal phishing e come fare acquisti online in sicurezza per ulteriori dettagli.

Come capire se un'email è hackerata

Come dici? Hai effettuato sia controlli legati ai virus che verifiche associate alla veridicità del contenuto e adesso sai quali sono le operazioni da mettere in atto in via preventiva, ma vorresti capire anche se la tua mail è già stata hackerata (o se c'è qualche rischio di sicurezza)? In questo caso, potrebbe interessarti approfondire la questione data breach.

Al giorno d'oggi, infatti, purtroppo non sono poche le fughe di dati legate a grandi servizi, nell'ambito delle quali i malintenzionati portano a termine degli attacchi informatici che hanno come scopo quello di rubare le credenziali dei clienti. In parole povere, se c'è stato qualche data breach legato a un servizio che hai utilizzato in passato, informazioni relative al tuo indirizzo e-mail potrebbero essere finire sul dark Web.

Questo significa che i malitenzionati potrebbero cercare di reperire dati sensibili e tentare l'accesso ai tuoi account, compreso quello relativo alla casella di posta elettronica, mediante informazioni ottenute in questo modo. Al netto del fatto che, se si ha un dubbio di questo tipo, è bene innanzitutto cambiare la password dell'e-mail e attivare l'autenticazione a due fattori, ci sono alcuni modi per comprendere se effettivamente l'indirizzo coinvolto è finito al centro di qualche data breach. Certo, non è detto che una fuga di dati comprenda anche la password, ma una tale esposizione potrebbe comunque comportare la ricezione di spam e tentativi fraudolenti.

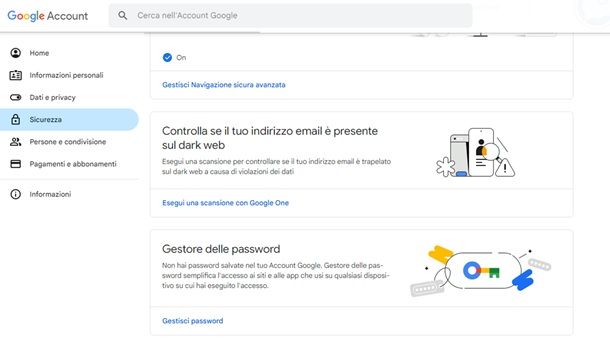

Per effettuare una verifica relativa all'esposizione dei dati, se utilizzi Gmail, quello che ti consiglio di fare, una volta eseguito il login con l'account Google a partire dal portale ufficiale di Gmail da computer, è premere sull'icona dell'accountcollocata in alto a destra, facendo poi clic sul pulsante Gestisci il tuo Account Google. Dopodiché, spostati nella scheda Sicurezzacollocata a sinistra, scorrendo poi la pagina fino a quando non trovi il riquadro Controlla se il tuo indirizzo email è presente sul dark Web. Ti basterà, dunque, premere prima sulla voce Esegui una scansione con Google One (il servizio è gratuito) e poi su quella Esegui scansione per ottenere rapidamente una risposta.

Al netto di questo, anche nel caso in cui non venga rilevato nulla, puoi avere a disposizione un grado di protezione avanzato. A tal proposito, una delle soluzioni più valide per difendersi dai data breach è indubbiamente Surfshark Alert. Di cosa si tratta? Questo strumento online, integrato nella suite di sicurezza Surfshark One, consente di ricevere avvisi tempestivi quando password e altri dati sensibili, ad esempio informazioni legate a carte di credito, finiscono al centro di situazioni di questo tipo.

Questo strumento offre, insomma, una protezione a 360 gradi per evitare situazioni malevole quali acquisti non autorizzati o ancora furti d'identità, ma la suite Surshark One non si limita di certo a questo. Essa include, infatti, anche la ben nota VPN Surfshark, che permette di navigare sul Web cifrando la propria connessione ed è compatibile con tutti i principali dispositivi. Immancabile, inoltre, Surfshark Antivirus, che si occupa di proteggere il sistema a livello generale da malware e altre minacce informatiche. Tutto questo a un prezzo conveniente, anche se per maggiori informazioni potrebbe interessarti fare riferimento direttamente alla mia guida su come difendersi dai data breach.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.