Come capire se qualcuno ci spia le e-mail

Di recente hai sentito parlare di uno scenario in cui dei cybercriminali tenevano d'occhio le e-mail di qualche ignara vittima e da lì in poi ti è venuto in mente di provare a capire che ciò non stia accadendo anche con il tuo indirizzo di posta elettronica? Se è così che stanno le cose, tranquillo: è possibile effettuare delle rapide verifiche per stare ragionevolmente sicuri che ciò non stia succedendo.

Nei prossimi paragrafi, infatti, posso mostrarti come capire se qualcuno ci spia le e-mail adottando alcuni semplici accorgimenti. E qualora dovessi malauguratamente scoprire di essere effettivamente spiato, ti svelerò cosa puoi fare per porre rimedio alla situazione e, soprattutto, come evitare che questa spiacevole circostanza si ripeta in futuro.

Allora, sei già al “posto di partenza”, pronto per iniziare? Sì? Ottimo! Prenditi tutto il tempo che ti serve per concentrarti sulla lettura dei prossimi paragrafi e, cosa ancora più importante, attua le “dritte” che ti darò. Non mi resta a questo punto che augurarti buona lettura e farti un grosso in bocca al lupo per tutto!

Indice

- Informazioni preliminari

- Come vedere se qualcuno sta spiando la mail

- Come evitare di farsi spiare le e-mail

Informazioni preliminari

Prima di scendere nel dettaglio delle questioni relative a come capire se qualcuno ci spia le e-mail, direi che vale la pena mettere dei punti fermi sulla questione. Dato che non sei un esperto di sicurezza informatica, infatti, potresti esserti fatto un'idea sbagliata sullo scenario generale.

Se, per esempio, hai sentito parlare a livello di notizie internazionali di uno spionaggio di questo tipo, per esempio in modo relativo ad avanzati spyware come Pegasus, sappi che in casi come questi, come sottolineato anche dagli esperti di cybersecurity di AVG, in genere i criminali informatici mirano a esfiltrare dati da account relativi a bersagli specifici. Si fa riferimento, per esempio, ad attivisti e giornalisti, dunque non si tratta di minacce che possono ragionevolmente comportare grandi problematiche a utenti comuni. Potrebbe però comunque interessarti dare un'occhiata all'analisi di Kaspersky relativa a Pegagus per comprendere meglio la questione a livello generale.

Chiarito il fatto che per fortuna oggi spiare delle conversazioni per dei malintenzionati è tutt'altro che semplice, questo non vuol dire che allora sia possibile abbassare del tutto la guardia. Il fatto è che anche un utente comune dovrebbe prestare attenzione a vari fronti, soprattutto se ha dubbi in merito al fatto che qualcuno stia tenendo d'occhio il proprio indirizzo di posta elettronica. Ricordando sempre che non vale la pena farsi prendere dal panico, in questa sede mi concentrerò dunque su tutte quelle questioni che possono coinvolgere anche degli utenti comuni.

Come vedere se qualcuno sta spiando la mail

Effettuati i giusti chiarimenti iniziali, direi che è arrivato il momento di entrare nel vivo del post e comprendere quali operazioni puoi mettere in atto all'atto pratico per capire meglio la situazione. Quelli di seguito rappresentano insomma i primi controlli che in genere viene consigliato di effettuare in questo contesto.

Monitorare gli accessi

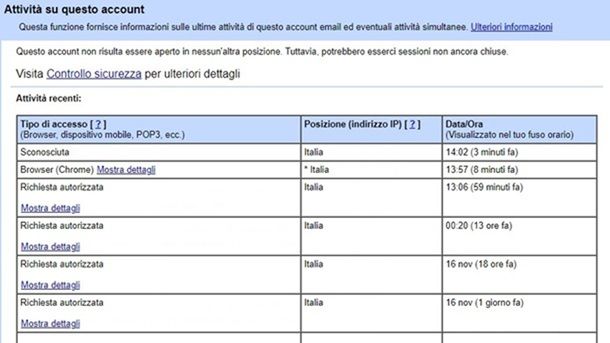

Controllare le ultime attività del proprio account è un ottimo modo per scoprire se qualcuno ha effettuato accessi non autorizzati alla propria casella di posta elettronica. Ti faccio un esempio: mettiamo il caso che tu ricordi con esattezza di aver eseguito l'ultimo accesso al tuo profilo di posta elettronica lunedì scorso alle 20:15. Se è stato registrato un nuovo accesso in un momento successivo, evidentemente qualcuno ha fatto “visita” alla tua casella di posta, senza che tu te ne accorgessi.

Verificare le ultime attività del proprio account è un'operazione che varia a seconda del gestore del servizio e-mail in utilizzo. Qui di seguito ti elenco i passaggi da compiere nel caso dei provider più popolari, anche se la situazione è in continuo aggiornamento e le voci possono dunque variare leggermente.

- Gmail: apri la tua casella di posta recandoti su questa pagina (effettua il login con il tuo account Google, se necessario), e in fondo alla pagina (a destra) troverai la dicitura Ultima attività dell'account: [numero minuti]. Puoi fare clic sulla voce Dettagli che vedi in basso a destra per visionare l'elenco completo degli accessi effettuati di recente. Tieni conto però del fatto che potrebbero essere mostrate più attività per il tuo stesso indirizzo IP, dunque se non ci sono indirizzi IP diversi dal tuo la situazione potrebbe comunque essere tranquilla. Ricordati inoltre che il tuo indirizzo IP può cambiare ogni tanto, dunque più che altro la questione da verificare è che non ci siano strane attività di sorta. Puoi controllare anche gli accessi al tuo account Google collegandoti a questa pagina del tuo account e facendo clic sulla voce Controlla le attività relative alla sicurezza.

- Outlook.com: apri questa pagina (effettua l'accesso con le credenziali del tuo profilo Microsoft, se richiesto) e controlla la lista degli accessi presenti nella pagina visualizzata a schermo. Per visualizzare le informazioni specifiche di un dato evento, fai clic sulla data e l'orario nel quale quest'ultimo è avvenuto.

- iCloud Mail: collegati alla pagina del tuo account Apple, effettua il login con le credenziali di quest'ultimo e fai clic sulla voce Dispositivi. Ora puoi visualizzare le icone di tutti i dispositivi con accesso al tuo account Apple. Se ne è elencato qualcuno che non riconosci, premi sulla relativa icona per ottenerne i dettagli ed, eventualmente, rimuoverlo dall'account (premendo sull'apposito pulsante mostrato a schermo).

- Libero Mail: apri la casella di posta collegandoti a questa pagina e, se richiesto, effettua il login con i dati di accesso del tuo profilo. Fatto ciò, fai clic sull'icona dell'ingranaggio situata in alto a destra e, poi, seleziona la voce Gestione dati personali. Fai quindi clic sulla dicitura Accessi al portale situata nell'elenco di sinistra, poi premi su pulsanti Sì, Avanti e ti sarà quindi mostrata la lista degli ultimi 200 accessi effettuati al tuo account.

Hai notato degli accessi che non ricordi di aver compiuto? In questo caso ti suggerisco di terminare subito la sessione relativa all'attività sospetta che hai notato. Laddove presente, fai clic quindi sul pulsante Esci (potrebbe chiamarsi anche Logout o Disconnetti) che trovi nel riquadro relativo all'accesso “sospetto”. A questo punto, per rendere sicuro il tuo account, segui le indicazioni fornite più avanti nel corso del post nel capitolo relativo al cambio della password e all'attivazione dell'autenticazione a due fattori.

Infine, nel controllare gli ultimi accessi, tieni conto anche del fatto che solitamente vengono esclusi quelli effettuati tramite i client di posta (es. Microsoft Outlook, Thunderbird, Apple Mail e così via).

Verificare la presenza di software spia

Se sei caduto vittima di un criminale informatico, sui tuoi dispositivi potrebbero essere “annidati” dei software spia. Come suggerisce il loro stesso nome, questi applicativi monitorano tutte operazioni che l'utente compie sul proprio dispositivo, compreso l'invio e la ricezione di e-mail: ecco perché è fondamentale verificare la presenza di software spia sui propri device. Come fare ciò? Te lo spiego subito.

Una prima questione è relativa al controllo delle applicazioni installate, visto che se trovi senza motivo installate soluzioni come, per esempio, mSpy, che come indicato nel relativo post è un'app per controllare le attività dei figli che però purtroppo dei malintenzionati potrebbero tentare di utilizzare per altri scopi, faresti bene procedere alla disinstallazione immediata. Al netto di questo, potresti seguire le mie guide relative a come scoprire le app che consumano più batteria e come scoprire le app che consumano più dati, visto che uno strano utilizzo di risorse potrebbe dare un segnale in merito all'eventuale presenza di un software malevolo di questo tipo. Lo stesso discorso vale anche nel caso dell'utilizzo di autorizzazioni non necessarie. Potresti insomma voler tenere d'occhio per bene tali questioni, procedendo poi alla disinstallazione di quanto non ritieni ti serva effettivamente.

Detto ciò, su smartphone e tablet è meglio evitare del tutto le operazioni di sblocco, visto che ormai queste risultano obsolete ma possono più che altro esporre i dispositivi a ulteriori rischi in termini di sicurezza. Mi riferisco a operazioni come il root su Android e il jailbreak sui iOS/iPadOS, per intenderci. Per il resto, al netto di scaricare app solo dalle fonte ufficiali, per tutti i dettagli del caso in merito alle protezioni extra che potrebbero fare al caso tuo puoi fare riferimento nel capitolo della guida relativo all'utilizzo dei giusti sistemi di sicurezza.

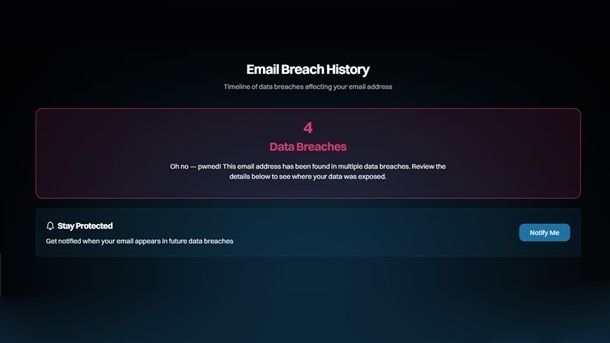

Monitorare data breach e attacchi al provider

Al netto delle questioni relative a quando gli hacker bucano direttamente la mail, sappi che in un contesto in cui utilizziamo tantissimi strumenti Web oggi ai malintenzionati potrebbe ormai non servire nemmeno più effettuare questo tipo di operazioni. Sono infatti purtroppo all'ordine del giorno le fughe di dati, ovvero delle violazioni relative ai database delle grandi aziende operanti sul Web che mirano a carpire dati sensibili degli utenti al fine, per esempio, di tentare truffe in stile phishing. Certo, in questo caso i malintenzionati non hanno accesso alla tua mail, ma se il tuo indirizzo di posta elettronica è finito in tale situazione puoi fare ancora più attenzione del solito alle strane comunicazioni che potresti ricevere.

Come sito Web di terze parti per verificare se il tuo indirizzo e-mail è finito in una situazione di questo tipo, ti posso consigliare l'ormai popolarissimo Have I Been Pwned?, il quale permette di verificare se i propri account sono stati oggetto di una violazione perpetrata su larga scala o meno. Per servirtene, collegati alla relativa pagina principale, digita nell'unico campo di testo presente l'indirizzo e-mail di cui vuoi verificare lo stato di sicurezza e premi sul pulsante Check, per avviare la ricerca.

Nel giro di pochi istanti potrai leggere il responso: se compare una scritta come Good news — no pwnage found! su sfondo verde, puoi stare tranquillo perché il servizio non ha individuato alcuna violazione nota. Se, invece, ti viene mostrata la scritta Oh no — pwned! su sfondo rosso, le tue e-mail potrebbero essere finite al centro di una fuga di dati. Non farti però prendere dal panico: sono ormai tantissimi gli indirizzi e-mail finiti al centro di questo tipo di situazione senza troppe conseguenze, visto che come detto spesso i data breach non includono poi così tante informazioni. Di solito, infatti, i malintenzionati riescono solo a ottenere il nome dell'indirizzo e-mail, cosa che non può consentire loro di fare molto se hai già impostato un solido livello di sicurezza. Quel che potrebbe più che altro accadere, però, come accennato in precedenza, è che sul tuo indirizzo e-mail si intensifichi l'arrivo di strane comunicazioni, dunque ecco che puoie mantenere ancora più alta del solito l'attenzione.

Un altro accorgimento che puoi adottare per cercare di capire se le tue e-mail potrebbero essere intercettate è quello di verificare se il tuo provider ha subìto attacchi informatici noti. Puoi fare ciò non solo tenendoti informato e leggendo i principali siti di informazione hi-tech (che puntualmente riportano violazioni che riguardano decine di migliaia di utenti), ma anche ricorrendo a dei servizi o delle applicazioni specifiche, ad esempio molti noti password manager (soluzioni che ti consiglio sempre di usare) come NordPass (disponibile anche in una versione per aziende), oltre a consentire di conservare in modo sicuro password, dati delle carte di credito e altre informazioni importanti sincronizzandole su tutti i device, permettono di sapere quando ci sono fughe di dati online per i siti ai quali si è registrati.

Per soluzioni alternative a quella appena illustrata, leggi il mio tutorial su come capire se un'e-mail è stata hackerata. Mi raccomando però: utilizza solo siti super affidabili e non digitare il tuo indirizzo di posta elettronica ovunque capiti: in quel caso rischieresti sì dei fastidi in termini di privacy e sicurezza!

Come evitare di farsi spiare le e-mail

Ora che hai ben in mente quali sono i principali fronti a cui prestare attenzione dal punto di vista della casella di posta elettronica, direi che vale la pena scendere nel dettaglio anche delle principali operazioni che puoi mettere in atto per proteggere il più possibile il tuo indirizzo e-mail. Nei capitoli che seguono trovi tutti i dettagli del caso.

Cambiare la password e attivare l'autenticazione a due fattori

Se per qualsivoglia motivo temi che qualcuno sia entrato nella tua casella di posta elettronica, puoi stare il più al possibile al sicuro provvedendo innanzitutto a modificare la password d'accesso del tuo account di posta elettronica. A tal proposito, per ottenere un buon grado di sicurezza, assicurati quantomeno che la tua nuova password soddisfi i seguenti requisiti.

- Lunga: utilizza password che siano composte da almeno 15-20 caratteri.

- Inventata: evita di utilizzare come password parole che contengano informazioni di carattere personale, come la tua data di nascita, i nomi dei tuoi familiari e così via: queste informazioni potrebbero essere facilmente reperiti da criminali informatici. Usa, quindi, termini privi di senso contenenti numeri, lettere maiuscole e minuscole e simboli (!, ?, % ecc.), in modo da evitare gli attacchi basati sui dizionari.

- Nuova e diversa per ogni account: non utilizzare password che hai già usato in passato e/o che usi già per altri account. Così facendo, nel caso dovessero malauguratamente intercettare una delle password in uso su altri account, la tua casella di posta elettronica sarà al sicuro.

Se vuoi maggiori informazioni su come cambiare la password dell'indirizzo e-mail e su come creare password sicure, leggi pure i miei approfondimenti a tema.

Altra operazione che ti consiglio di compiere è quella di attivare l'autenticazione a due fattori sui tuoi account e-mail: in questo modo, per effettuare l'accesso a questi ultimi, oltre alla loro password principale, verrà chiesto di inserire anche un codice di verifica temporaneo che viene recapitato via SMS o notifica push sullo smartphone. Per maggiori informazioni al riguardo, consulta la mia guida su come attivare il 2FA e le pagine di supporto ufficiali di Google e Outlook, per fare degli esempi pratici.

Utilizzare i giusti strumenti di sicurezza

Per quanto avere un account di posta elettronica il più possibile sicuro possa sicuramente evitarti un buon numero di problematiche, è anche il tuo dispositivo a dover restare il più possibile al sicuro. Ecco allora che, visto anche quanto spiegato nel capitolo della guida relativo ai software spia, è bene valutare l'utilizzo dei giusti strumenti di sicurezza.

Potresti non sapere, a tal proposito, che i moderni sistemi operativi sono in realtà ormai tutti dotati di soluzioni di sicurezza integrate. Si pensi per esempio a Microsoft Defender/Sicurezza di Windows o ancora al sistema Play Protect di Android, mentre nel caso dei dispositivi Apple ci sono comunque delle protezioni che operano “dietro le quinte” senza che l'utente possa interagirvi più di tanto. Nonostante siano stati fatti grandi passi in avanti in questo senso, però, potrebbe comunque interessarti incrementare ulteriormente il livello di sicurezza del tuo dispositivo tramite suite di sicurezza di terze parti.

È dunque in questo contesto che potrebbe farti piacere approfondire, per esempio, il noto servizio Surfshark One, realizzato dalla stessa realtà dietro al celebre servizio VPN. In questo caso si tratta però di una soluzione “tutto in uno” relativa sia alla protezione del computer che di smartphone/tablet. Tra le funzioni di sicurezza più avanzate messe a disposizione da un servizio di questo tipo troviamo una scansione dei file direttamente nella fase di download (cosa che consente di risolvere il più possibile alla radice il problema del download di app malevole) e la possibilità di ottenere notifiche essenzialmente istantanee per quel che riguarda le fughe di dati (così da sapere “al volo” se ci sono propri dati finiti online). Se sei interessato a questo tipo di soluzione, che tra l'altro non ha un costo poi così proibitivo, potrebbe dunque farti piacere approfondire quanto indicato nella mia guida relativa a come funziona Surfshark One.

Considerando inoltre quanti siti Web consultiamo ormai durante l'arco della giornata, ecco che protesti voler dare un'occhiata anche a soluzioni orientate al mantenere elevata la privacy online. Mi riferisco agli ormai ben noti servizi VPN, che al contrario di quanto potresti pensare integrano però oggi, in alcuni casi, anche funzioni di protezione più estese. Un riferimento interessante è quello a NordVPN, servizio che ormai non ha più bisogno di troppe presentazioni. Il fatto è che quest'ultimo integra una funzione nota come Threat Protection Pro, che si occupa, tra le altre cose, di scansionare i file direttamente mentre vengono scaricati. Maggiori informazioni qui.

Esistono inoltre altri popolari servizi VPN che possono fare al caso tuo, come per esempio Surfshark (che ho approfondito qui), ExpressVPN (che spesso attira l'attenzione anche per via di un costo tutt'altro che eccessivo) e PrivadoVPN (una valida soluzione che ho anche approfondito qui). Per il resto, per approfondire ulteriormente quanto indicato in questa sede potrebbe farti piacere consultare anche le mie guide relative ai migliori servizi VPN, ai migliori antivirus a pagamento e ai migliori antivirus gratuiti, nonché a come eliminare gli spyware e come eliminare i malware. Le possibilità a tua disposizione per approfondire l'argomento non mancano di certo, insomma.

Non premere su strani link e allegati

Andando oltre ai sistemi di protezione da adottare, in conclusione del post vale la pena soffermarsi su una questione un po' diversa. Oggi, infatti, non è purtroppo poco frequente che i cybercriminali tentino di utilizzare delle tecniche di ingegneria sociale, ovvero di sfruttare i momenti di disattenzione o di fragilità che tutti abbiamo nel quotidiano, per tentare di convincere l'ignara vittima a fornire dati sensibili.

Ecco allora che in questo caso non sono gli strumenti di sicurezza della casella elettronica la questione a cui prestare attenzione, bensì il ragionare a mente fredda su quanto accade. In scenari di questo tipo, infatti, i malintenzionati potrebbero tentare di fingersi realtà credibili, inventarsi una scusa per cercare di carpire dati sensibili e provare a fare leva sui sentimenti per ottenere in modo malevolo l'acceso all'indirizzo di posta elettronica. Questo può avvenire anche, per esempio, tramite l'invio di strani link o allegati, sui quali non dovresti mai premere.

Se hai dubbi su un determinato scenario, comunque, per aiutarti a ragionare con più calma puoi effettuare delle ricerche su Google o chiedere delucidazioni generali a ChatGPT. Il fatto è che, per quanto l'IA non sia uno strumento perfetto, in genere questa riesce a mettere in guardia dalle principali truffe. Al netto di questo, per maggiori informazioni generali puoi fare riferimento alle mie guide relative a come bloccare le mail indesiderate, come riconoscere un messaggio di posta elettronica falso e come difendersi dal phishing.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e ha curato la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.